มัลแวร์ Masjesu มุ่งเล่นงานอุปกรณ์ IoT พร้อมเลี่ยงการถูกตรวจจับจากเครือข่ายของทางรัฐ

มัลแวร์ Masjesu มุ่งเล่นงานอุปกรณ์ IoT พร้อมเลี่ยงการถูกตรวจจับจากเครือข่ายของทางรัฐ

มัลแวร์ประเภทเปลี่ยนเครื่องของเหยื่อให้เป็นเครือข่ายสำหรับระดมยิงเครือข่ายที่ใหญ่กว่า หรือ Botnet นั้นเรียกได้ว่ามีอยู่มากมายหลายตัว แต่มักจะถูกตรวจสอบได้ยากเพราะมักแทรกซึมไปยังอุปกรณ์ที่ไม่สามารถถูกตรวจสอบด้วยเครื่องมือทั่วไป เช่น อุปกรณ์ IoT (Internet-of-Things) ดั่งเช่นในข่าวนี้

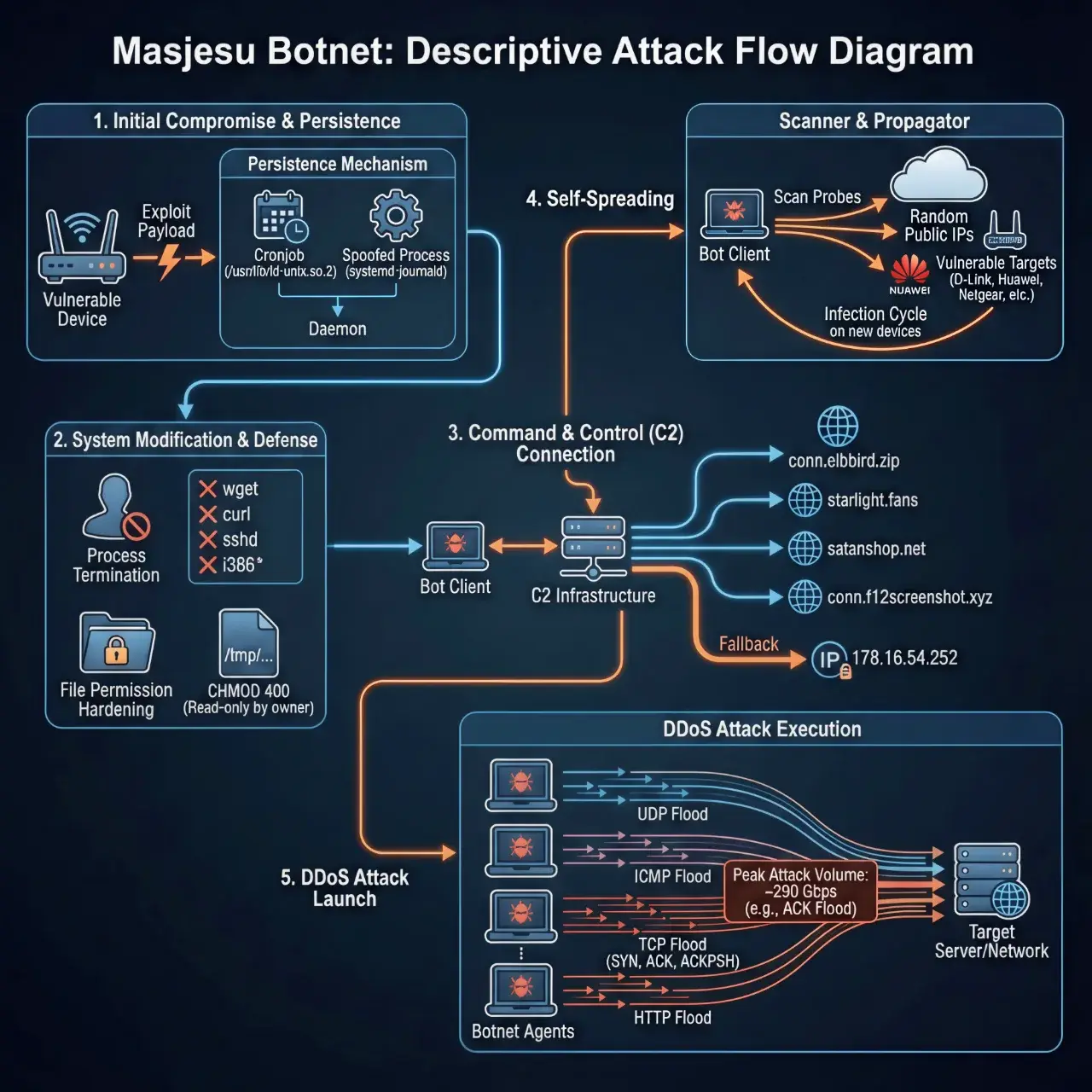

จากรายงานโดยเว็บไซต์ Security Affair ได้กล่าวถึงการตรวจพบมัลแวร์ Masjesu ซึ่งเป็นมัลแวร์ประเภท Botnet โดยผลนั้นพบว่ามัลแวร์ตัวนี้มีความร้ายกาจมาก จากการที่สามารถระบาด และแอบฝังตัวบนระบบต่าง ๆ ได้มาตั้งแต่ปี ค.ศ. 2023 (พ.ศ. 2566) เนื่องด้วยสามารถในการล่องหนลอยในระบบได้อย่างแนบเนียนมาโดยตลอด โดยมัลแวร์ตัวนี้มีความคงทนอยู่ภายในระบบ (Persistent) ที่สูงมาก ด้วยการปลอมตัวเป็นไฟล์ระบบ (System File) เช่น /usr/lib/ld-unix.so.2 เป็นต้น และทำการติดตั้ง cron job เพื่อให้ตัวมัลแวร์สามารถรันขึ้นมาใหม่ได้ทุก 15 นาที ทั้งยังสามารถปิด Process ต่าง ๆ ที่จำเป็น เช่น wget, curl, sshd แล้วทำการล็อกโฟลเดอร์ /tmp เพื่อให้สามารถควบคุมเครื่องได้อย่างเบ็ดเสร็จ

ไม่เพียงเท่านั้นตัวมัลแวร์ยังมีความสามารถเข้าถึงเหยื่อได้อย่างหลากหลายผ่านการใช้งานฟังก์ชัน Createchildrenreplic() เพื่อสแกนหาหมายเลขไอพีของอุปกรณ์ IoT แบรนด์ต่าง ๆ ที่มีช่องโหว่ความปลอดภัยอยู่แบบสุ่ม โดยครอบคลุมถึง D-Link, GPON, และ Netgear เป็นต้น แต่ก็หลีกเลี่ยงในการเข้าถึงเครือข่ายที่มีชื่อเสียงเพื่อหลบเลี่ยงการถูกตรวจจับ เช่น ตัวมัลแวร์จะเลี่ยงการเข้าถึงเครือข่ายของรัฐบาลด้วยการเลี่ยงการเข้าสู่กลุ่มหมายเลขไอพี (IP Range) ของกระทรวงกลาโหมสหรัฐฯ (U.S. Department of Defense) เป็นต้น ด้วยการระบุไว้บนรายชื่อการบล็อก (Blocklist) นอกจากนั้นเพื่อให้ตรวจจับในช่วงของการเข้าถึงระบบได้ยากยิ่งขึ้น ยังมีการใช้วิธีการปกปิดตัวเองด้วยการเข้ารหัสค่าสตริง (String), ค่าการตั้งค่า (Config), และตัวไฟล์มัลแวร์ (Payload) ไว้ด้วยระบบการเข้ารหัส (Encryption) แบบ XOR

โดยหลังจากที่ตัวมัลแวร์สามารถฝังลงบนระบบได้อย่างสมบูรณ์แล้ว ตัวมัลแวร์ก็จะทำติดต่อกับเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) เพื่อรับคำสั่งในการโจมตีเครือข่ายแบบ DDoS (Distributed Denial-of Service) ด้วยวิธีการระดมยิง (Flood) ผ่านทางโปรโตคอลต่าง ๆ เช่น TCP, UDP, และ HTTP ตามแต่คำสั่งที่จะได้รับมาผ่านทางเซิร์ฟเวอร์ C2 นอกจากนั้นตัวมัลแวร์ยังมีความสามารถในการใช้งานโดเมนของเซิร์ฟเวอร์ C2 ได้อย่างหลากหลายด้วยระบบหมายเลขไอพีสำรอง (Fallback IP) จำนวนมาก ทั้งยังมีความสามารถในการดาวน์โหลดมัลแวร์ (Payload) ตัวอื่น ๆ จากเซิร์ฟเวอร์ C2 ลงมาติดตั้งด้วย แคมเปญที่มัลแวร์ตัวนี้ระดมเครื่องของเหยื่อในเครือข่ายเพื่อโจมตีระบบใหญ่ก็มีความรุนแรงมาก โดยสามารถยิงได้ไวถึง 290 Gbps เลยทีเดียว ซึ่งจากการตรวจสอบการจราจรของข้อมูล (Traffic) พบว่าเครือข่ายของเครื่องที่ติดมัลแวร์ตัวนี้มีการกระจายตัวอยู่ในหลากหลายประเทศไม่ว่าจะเป็น เวียดนาม, ยูเครน, อิหร่าน, บราซิล, เคนย่า, และอินเดีย โดยการโจมตีนั้นจะพุ่งเป้าไปยังเซิร์ฟเวอร์เกม และ เครือข่ายของบริษัทต่าง ๆ

มัลแวร์ตัวนี้ถูกวางจำหน่ายในรูปแบบเช่าใช้ หรือ MaaS (Malware-as-a-Service) แต่ถูกโฆษณาโปรโมตให้บริการยิงระบบรับจ้าง (DDoS-for-Hire) ซึ่งตัวมัลแวร์ตัวนี้ถูกปล่อยเช่าผ่านทางช่อง “Masjesu Botnet / 僵尸网络” ของแฮกเกอร์บนบริการแชทชื่อดัง Telegram โดยมีการโฆษณาว่าสามารถเข้าฝังตัวบนเครื่องมือ IoT ได้มากมายหลากหลายชนิด เช่น เราเตอร์ และ เกตเวย์ (Gateway) ต่าง ๆ นอกจากนั้นยังสนับสนุนการทำงานบนสถาปัตยกรรม (Architecture) หลากรูปแบบ เช่น 386, MIPS, ARM, SPARC, PPC, 68K, และ AMD64 เป็นต้น

เขียนโดย Annonymus TN

อาชีพไหนในไทยที่ผ่อนบ้านและรถมากที่สุด

อาชีพไหนในไทยที่ผ่อนบ้านและรถมากที่สุด แนวทาง... "ม้าวิ่ง" ...วันที่ 1 มิถุนายน 2569

แนวทาง... "ม้าวิ่ง" ...วันที่ 1 มิถุนายน 2569 มหาวิทยาลัยที่ขึ้นชื่อเรื่อง “กิจกรรมและรับน้อง” มากที่สุดในไทย

มหาวิทยาลัยที่ขึ้นชื่อเรื่อง “กิจกรรมและรับน้อง” มากที่สุดในไทย จังหวัดนี้มีรถไฟผ่าน แต่กลับไม่ค่อยมีคนรู้จัก

จังหวัดนี้มีรถไฟผ่าน แต่กลับไม่ค่อยมีคนรู้จัก AI วิเคราะห์เลขท้าย 3 ตัวรางวัลที่ 1 งวดวันที่ 1 มิถุนายน 2569

AI วิเคราะห์เลขท้าย 3 ตัวรางวัลที่ 1 งวดวันที่ 1 มิถุนายน 2569 “จังหวัดนี้กำลังจะกลายเป็นมหานครแห่งใหม่ของอีสาน”

“จังหวัดนี้กำลังจะกลายเป็นมหานครแห่งใหม่ของอีสาน” เจาะเลขเด่น... "ทรัพย์ในซอง" ประจำวันที่ 1 มิถุนายน 2569

เจาะเลขเด่น... "ทรัพย์ในซอง" ประจำวันที่ 1 มิถุนายน 2569 5 โรงเรียนหญิงล้วนที่มีชื่อเสียงมากที่สุดในไทย สถาบันสร้างกุลสตรีและผู้นำระดับประเทศ

5 โรงเรียนหญิงล้วนที่มีชื่อเสียงมากที่สุดในไทย สถาบันสร้างกุลสตรีและผู้นำระดับประเทศ คอนโดหมูหรือฟาร์มเลี้ยงหมูที่สูงที่สุดในโลก

คอนโดหมูหรือฟาร์มเลี้ยงหมูที่สูงที่สุดในโลก “จังหวัดที่มีชื่อยาวและอ่านยากที่สุดในไทย”

“จังหวัดที่มีชื่อยาวและอ่านยากที่สุดในไทย” มหาวิทยาลัยที่มีรถไฟผ่านใกล้ที่สุด

มหาวิทยาลัยที่มีรถไฟผ่านใกล้ที่สุด วิชาเรียนที่คะแนนเฉลี่ยตกกันทั้งห้องบ่อยที่สุด”

วิชาเรียนที่คะแนนเฉลี่ยตกกันทั้งห้องบ่อยที่สุด” เมืองที่เงินเดือนน้อยแต่อยู่สบายที่สุดในประเทศไทย

เมืองที่เงินเดือนน้อยแต่อยู่สบายที่สุดในประเทศไทย อย่าเพิ่งทิ้ง! "ใบกะหล่ำปลีชั้นนอก" ส่วนที่รสชาติแย่ที่สุดแต่กลับมีคุณค่าสูงที่สุดต่อร่างกาย

อย่าเพิ่งทิ้ง! "ใบกะหล่ำปลีชั้นนอก" ส่วนที่รสชาติแย่ที่สุดแต่กลับมีคุณค่าสูงที่สุดต่อร่างกาย เนื้อสัตว์ประเภทนี้ไม่ควรนำไปปรุงในหม้อทอดไร้น้ำมันอย่างเด็ดขาด

เนื้อสัตว์ประเภทนี้ไม่ควรนำไปปรุงในหม้อทอดไร้น้ำมันอย่างเด็ดขาด ตั้งแต่กันยายนนี้เป็นต้นไป ผู้ใช้งาน Android 5.0 หรือต่ำกว่าจะใช้ Whatsapp ไม่ได้อีกต่อไป

ตั้งแต่กันยายนนี้เป็นต้นไป ผู้ใช้งาน Android 5.0 หรือต่ำกว่าจะใช้ Whatsapp ไม่ได้อีกต่อไป มัลแวร์สายพันธุ์ย่อยของ Mirai บุกป่วนแฮกเราเตอร์ และเครื่องบันทึกกล้องวงจรปิดทั่วโลก

มัลแวร์สายพันธุ์ย่อยของ Mirai บุกป่วนแฮกเราเตอร์ และเครื่องบันทึกกล้องวงจรปิดทั่วโลก ช่องทางธรรมชาติ...ฟุตบอลโลกคืออะไร??

ช่องทางธรรมชาติ...ฟุตบอลโลกคืออะไร?? ญี่ปุ่นเดินหน้าแผนลด VAT อาหารเหลือ 0% ชั่วคราว 2 ปี หวังช่วยค่าครองชีพประชาชน

ญี่ปุ่นเดินหน้าแผนลด VAT อาหารเหลือ 0% ชั่วคราว 2 ปี หวังช่วยค่าครองชีพประชาชน