ไมโครซอฟต์เตือนให้ระวังมัลแวร์แบบ VBS จาก Whatsapp ที่สามารถฝ่าระบบป้องกันของ UAC เข้ายึดเครื่องได้

ไมโครซอฟต์เตือนให้ระวังมัลแวร์แบบ VBS จาก Whatsapp ที่สามารถฝ่าระบบป้องกันของ UAC เข้ายึดเครื่องได้

Whatsapp เป็นแอปพลิเคชันแชทยอดนิยมในระดับโลก ซึ่งก็แน่นอนเมื่อใช้กันทั่วโลก ก็จะทำให้มีเหยื่อจำนวนมากมายให้แฮกเกอร์เข้าเล่นงาน นำมาสู่กรณีบนข่าวนี้ในที่สุด

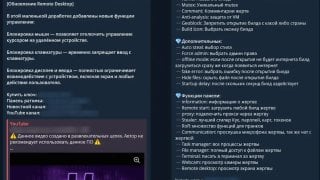

จากรายงานโดยเว็บไซต์ The Hacker News ได้กล่าวถึงการที่ทางไมโครซอฟท์ได้ออกมาแจ้งเตือนให้ผู้ใช้งานระวังมัลแวร์ในรูปแบบ VBS (Visual Basic Script) ที่ถูกส่งผ่านทางช่องทางแอปพลิเคชันแชทยอดนิยม Whatsapp โดยมัลแวร์ตัวนี้สามารถเข้าฝ่าระบบป้องกันแบบ UAC (User Account Control) ระหว่างการอัปเกรดสิทธิ์ในการเข้าถึงระบบของตัวมัลแวร์ ส่งผลให้ตัวมัลแวร์สามารถเข้าครอบงำเครื่องโดยสมบูรณ์ได้ โดยมัลแวร์นี้ได้ถูกตรวจพบโดยทางทีมวิจัยของทางไมโครซอฟท์ในช่วงเดือนกุมภาพันธ์ที่ผ่านมา

สำหรับการเข้าถึงเครื่องของเหยื่อนั้น แฮกเกอร์จะใช้วิธีการทำวิศวกรรมทางสังคม (Social Engineering) ร่วมกับการใช้เครื่องมือที่มีอยู่แล้วบนระบบ (Living-off-the-Land) ในการปล่อยมัลแวร์ลงสู่เครื่องของเหยื่อ ซึ่งถึงแม้จะยังไม่ชัดเจนว่าแฮกเกอร์หลอกลวงเหยื่อได้อย่างไร แต่ก็แน่ชัดว่า แฮกเกอร์จะเริ่มต้นจากการติดต่อเหยื่อผ่านทาง WhatsApp แล้วหลอกลวงให้เหยื่อกดดาวน์โหลดไฟล์สคริปท์ VBS ซึ่งหลังจากที่รันสคริปท์ดังกล่าวแล้ว ตัวสคริปท์ก็จะสร้างโฟลเดอร์ล่องหน (Hidden Folder) ภายในโฟลเดอร์ชื่อว่า "C:ProgramData" แล้วทำการวางไฟล์เครื่องมือของ Windows ตัวจริง (Windows Utilities) ชื่อว่า "curl.exe" (ซึ่งถูกเปลี่ยนชื่อใหม่เป็น "netapi.dll") และ "bitsadmin.exe" (ซึ่งถูกเปลี่ยนชื่อใหม่เป็น "sc.exe") ลงในโฟลเดอร์ดังกล่าว

หลังจากนั้นตัวมัลแวร์ก็จะเริ่มทำการสร้างความคงทนบนระบบ (Persistence) และ ดาวน์โหลดไฟล์มัลแวร์ (Payload) ตัวที่สองในรูปแบบไฟล์ MSI ด้วยการดึงสคริปท์ VBS ตัวที่ 2 ลงมาจากบริการที่น่าไว้วางใจที่แฮกเกอร์ฝากไฟล์ไว้ อย่าง AWS S3, Tencent Cloud และ Backblaze B2 ลงมา หลังจากที่ขั้นตอนทุกอย่างเรียบร้อย มัลแวร์ก็จะเริ่มรันคำสั่งเพิ่มสิทธิ์ในการใช้งานระบบ (Privilege) ผ่านทาง cmd.exe โดยรันไปเรื่อย ๆ จนกว่าการอัปเกรดผ่านทาง UAC จะทำสำเร็จ ถ้าทำไม่สำเร็จก็จะบังคับปิด (Forced Close) แล้วทำใหม่ไปเรื่อย ๆ หลังจากสำเร็จแล้ว มัลแวร์ก็จะทำการแก้ไข Windows Registry ในส่วน HKLMSoftwareMicrosoftWin เพื่อให้มั่นใจว่ามัลแวร์จะถูกรันใหม่ทุกครั้งที่มีการรีบูตระบบใหม่ หลังจากทุกอย่างเสร็จสิ้น มัลแวร์ก็จะทำหน้าที่ในการลักลอบขโมยข้อมูลในเครื่อง (Exfiltration) ต่อไป

เขียนโดย Annonymus TN

5 จังหวัดที่นักลงทุนต่างชาติจับตาในปี 2569 โอกาสใหม่ของงาน และอสังหาฯ ไทย

5 จังหวัดที่นักลงทุนต่างชาติจับตาในปี 2569 โอกาสใหม่ของงาน และอสังหาฯ ไทย จังหวัดไหนมีประชากรมากที่สุดในไทย ถ้าไม่นับกรุงเทพฯ

จังหวัดไหนมีประชากรมากที่สุดในไทย ถ้าไม่นับกรุงเทพฯ อย่าเพิ่งทุบรังดินเล็ก ๆ รู้จัก “หมาร่า” แมลงนักล่าแมงมุมใกล้ตัว

อย่าเพิ่งทุบรังดินเล็ก ๆ รู้จัก “หมาร่า” แมลงนักล่าแมงมุมใกล้ตัว เงินเดือนของพนักงานเก็บค่าผ่านทางทางด่วน

เงินเดือนของพนักงานเก็บค่าผ่านทางทางด่วน 5 อันดับสัตว์ที่มีสมองฉลาดที่สุดในโลก

5 อันดับสัตว์ที่มีสมองฉลาดที่สุดในโลก ประเทศที่ “ไม่มีรถไฟเลย” แม้แต่สายเดียว

ประเทศที่ “ไม่มีรถไฟเลย” แม้แต่สายเดียว 5 สายเรียนที่มีโอกาสตกงานต่ำในไทย (อิงตลาดแรงงานจริง)

5 สายเรียนที่มีโอกาสตกงานต่ำในไทย (อิงตลาดแรงงานจริง) ประเทศที่"ทั้งประเทศอยู่บนภูเขา"

ประเทศที่"ทั้งประเทศอยู่บนภูเขา" พบงูเหลือมลายตาข่ายซ้ำในเกาสง ผู้เชี่ยวชาญกังวลอาจเริ่มตั้งประชากรในธรรมชาติ

พบงูเหลือมลายตาข่ายซ้ำในเกาสง ผู้เชี่ยวชาญกังวลอาจเริ่มตั้งประชากรในธรรมชาติ จังหวัดที่ปลูกขิงมากที่สุดในประเทศไทย

จังหวัดที่ปลูกขิงมากที่สุดในประเทศไทย 8 อาหารไทยรสจัด ที่“คนรุ่นใหม่บางกลุ่มเริ่มกินน้อยลง”

8 อาหารไทยรสจัด ที่“คนรุ่นใหม่บางกลุ่มเริ่มกินน้อยลง” ถ้ำที่คนพื้นที่ก็ไม่อยากไป

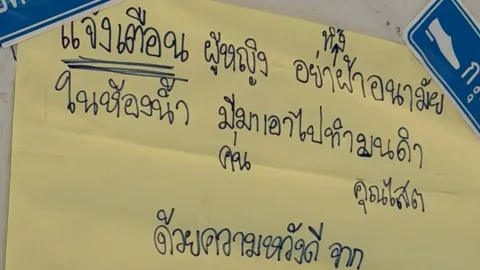

ถ้ำที่คนพื้นที่ก็ไม่อยากไป ขนลุก! ป้ายเตือนห้องน้ำจุดพักรถ "อย่าทิ้งผ้าอนามัย"

ขนลุก! ป้ายเตือนห้องน้ำจุดพักรถ "อย่าทิ้งผ้าอนามัย" แม่ภูมิใจลูกสาวดูแลตัวเองได้ แต่ชาวเน็ตเห็นท่ายืนแล้วรีบเตือนให้พาไปตรวจ

แม่ภูมิใจลูกสาวดูแลตัวเองได้ แต่ชาวเน็ตเห็นท่ายืนแล้วรีบเตือนให้พาไปตรวจ เจาะที่มา 5 สีกางเกงขาสั้นมัธยมชายไทย

เจาะที่มา 5 สีกางเกงขาสั้นมัธยมชายไทย 5 โรงเรียนแนวใหม่ ที่ไม่ได้สอนแค่ในห้องเรียน

5 โรงเรียนแนวใหม่ ที่ไม่ได้สอนแค่ในห้องเรียน เกาะในทะเลอ่าวไทย ที่มีขนาดพื้นที่กว้างใหญ่มากที่สุด

เกาะในทะเลอ่าวไทย ที่มีขนาดพื้นที่กว้างใหญ่มากที่สุด มัลแวร์ตัวใหม่ CrystalRAT มาพร้อมหลากความสามารถทั้งควบคุมเครื่อง, ขโมยข้อมูล และก่อกวนเหยื่อ

มัลแวร์ตัวใหม่ CrystalRAT มาพร้อมหลากความสามารถทั้งควบคุมเครื่อง, ขโมยข้อมูล และก่อกวนเหยื่อ วอร์ดแตก! คลอดปุ๊บความลับรั่วปั๊บ ที่แท้ "ผู้ช่วยพยาบาล" แอบถ่ายรูปเด็กแรกคลอดให้เจ้าหนี้เห็นใจ

วอร์ดแตก! คลอดปุ๊บความลับรั่วปั๊บ ที่แท้ "ผู้ช่วยพยาบาล" แอบถ่ายรูปเด็กแรกคลอดให้เจ้าหนี้เห็นใจ ขนลุก! ป้ายเตือนห้องน้ำจุดพักรถ "อย่าทิ้งผ้าอนามัย"

ขนลุก! ป้ายเตือนห้องน้ำจุดพักรถ "อย่าทิ้งผ้าอนามัย" ประธานอาเซียนเรียกร้องให้พม่าปล่อยตัวผู้ต้องขังและอองซานซูจี

ประธานอาเซียนเรียกร้องให้พม่าปล่อยตัวผู้ต้องขังและอองซานซูจี