มัลแวร์ NFC ตัวใหม่ NGate ปลอมตัวเป็นแอปสำหรับการชำระเงินเข้าฝังตัวบน Android

มัลแวร์ NFC ตัวใหม่ NGate ปลอมตัวเป็นแอปสำหรับการชำระเงินเข้าฝังตัวบน Android

การใช้มัลแวร์ปล้นเงินผ่านระบบ NFC (Near Field Connection) นั้นไม่ใช่เรื่องใหม่ แต่ก็ยังคงความอันตรายอย่างเสมอมาเพราะถ้าเผลอก็สามารถทำให้สูญเงินจำนวนมากได้อย่างรวดเร็ว และครั้งนี้มัลแวร์ในรูปแบบนี้ก็ได้กลับมาอีกครั้ง

จากรายงานโดยเว็บไซต์ Help Net Security ได้กล่าวถึงการตรวจพบแคมเปญการแพร่กระจายมัลแวร์ประเภทดูดเงินจากเหยื่อ หรือ Banking Trojan ในตระกูล NGage ซึ่งเป็นมัลแวร์ตระกูลที่ดูดข้อมูลจากบัตรเครดิตของเหยื่อผ่านการสแกนด้วยระบบ NFC บนโทรศัพท์มือถือของเหยื่อ เพื่อส่งข้อมูลไปยังเครื่องรับข้อมูลของแฮกเกอร์แล้วเอาไปรูดบัตรตามจุดซื้อของ (PoS หรือ Point of Sale) ต่าง ๆ ได้อย่างง่ายดายราวกับถือบัตรเอง ซึ่งเรียกว่า NFC Relay ซึ่งทางทีมวิจัยจาก ESET บริษัทผู้พัฒนาแอนตี้ไวรัสชื่อดังได้เผยว่า ตัวมัลแวร์นั้นใช้การแพร่กระจายด้วยการฝังตัวไว้บนแอปพลิเคชันสำหรับการชำระเงิน (Payment) แบบ NFC Relay ที่มีชื่อว่า HandyPay ซึ่งตามปกตินั้นใช้ในการแชร์ใช้งานบัตรเครดิต และเดบิตอย่างถูกต้อง โดยแอปพลิเคชันตัวนี้มีให้ดาวน์โหลดบนแอปสโตร์ Google Play มาตั้งแต่ปี ค.ศ. 2021 (ค.ศ. 2564) แล้ว ซึ่งแคมเปญนั้นได้มุ่งเน้นไปยังกลุ่มผู้ใช้งานโทรศัพท์มือถือที่ใช้ระบบปฏิบัติการ Android ภายในประเทศบราซิลมาตั้งแต่ช่วงปลายปี ค.ศ. 2025 (พ.ศ. 2568)

สาเหตุที่ตัวมัลแวร์ใช้การฝังตัวเพื่อใช้งานฟีเจอร์ของ HandyPay นั้น ทางทีมวิจัยเผยว่า มีสาเหตุจากแฮกเกอร์ที่อยู่เบื้องหลังนั้นพยายามประหยัดค่าใช้งาน เนื่องจากเครื่องมือทำ NFC Relay ที่ใช้ในกลุ่มผู้พัฒนามัลแวร์นั้น มักจะถูกจำหน่ายในตลาดมืดในรูปแบบมัลแวร์เช่าใช้ (MaaS หรือ Malware-as-a-Service) ที่มีค่าบริการค่อนข้างสูงต่อเดือน เช่น NFC Pay มีค่าเช่าใช้ที่ถึง 400 ดอลลาร์สหรัฐต่อเดือน (13,005.60 บาท) และ TX-NFC มีค่าเช่าใช้ที่สูงถึง 500 ดอลลาร์สหรัฐต่อเดือน (16,257 บาท) ขณะที่แอป HandyPay นั้นขอค่าบริจาคเพียง 9.99 ยูโร (380.27 บาท) ต่อเดือนเท่านั้น นอกจากนั้นการใช้งาน HandyPay บนเครื่องยังไม่มีการขอสิทธิ์ (Permission) ใด ๆ ขอเพียงแค่ตั้งค่าใช้เป็นแอปพลิเคชันจ่ายเงินแบบค่าเริ่มต้น (Default Payment App) เท่านั้น เรียกได้ว่ามีความเหมาะสมทั้งปวงในการใช้เป็นตัวกลางในการสอดไส้มัลแวร์

สำหรับโค้ดของตัวมัลแวร์ที่ถูกสอดไส้ลงไปยังแอปพลิเคชันดังกล่าวนั้น ทางทีมวิจัยได้ทำการตรวจสอบพบว่าภายในโค้ดนั้นมีอีโมจิ (Emoji) แทรกอยู่ในค่าสตริง (String) ส่วน Log ทำให้คาดหมายได้ว่าแฮกเกอร์ที่อยู่เบื้องหลังนั้นได้ใช้งานเครื่องมือปัญญาประดิษฐ์ หรือ AI (Artificial Intelligence) ในแบบโมเดลภาษาขนาดใหญ่ (LLM หรือ Large Language Model) ในการเข้ามาช่วยเขียนโค้ดมัลแวร์ดังกล่าว รวมทั้งแสดงให้เห็นว่าแฮกเกอร์ที่ใช้ AI ในการเขียนโค้ดมัลแวร์นั้นไม่ได้มีความชำนาญในการเขียนโปรแกรมในระดับลึกเท่าไหร่ เนื่องจากได้มีการทิ้งองค์ประกอบอันเป็นเอกลักษณ์ของคอนเทนต์ (Content) ที่ถูกสร้างขึ้นด้วย AI ทิ้งไว้

ในส่วนของแคมเปญที่ใช้ในการแพร่กระจายมัลแวร์นั้น ทางทีมวิจัยพบว่าแฮกเกอร์มีการใช้วิธีการอยู่ 2 วิธี แบบแรกนั้นจะเป็นการใช้เว็บไซต์ปลอมของ Rio de Prêmios ซึ่งเป็นองค์กรผู้ออกลอตเตอรี่ (Lottery) ของทางเมืองริโอ เดอ จาเนโร ซึ่งหลังจากที่เหยื่อเข้าไปยังเว็บไซต์ดังกล่าว ตัวหน้าเว็บไซต์จะชักชวนให้เหยื่อเล่นการ์ดเกม (Card Game) ที่ถูกตั้งค่าให้เหยื่อนั้นชนะรางวัล 20,000 เรอัลบราซิล (132,070.52 บาท) ทุกครั้งที่เล่น เพื่อให้เหยื่อกดปุ่มรับรางวัล (Claim Reward) ซึ่งหลังจากกด ตัวปุ่มก็จะพาเหยื่อไปยังแอปพลิเคชันแชท WhatsApp ซึ่งบัญชีที่ใช้สื่อสารกับเหยื่อนั้นจะเป็นบัญชีของแฮกเกอร์ที่แอบอ้างว่าเป็นธนาคารของรัฐบาลประเทศบราซิลที่มีชื่อว่า Caixa Econômica Federal ที่จะหลอกให้เหยื่อดาวน์โหลดแอปพลิเคชัน HandyPay สอดไส้มัลแวร์ในรูปแบบไฟล์ APK ที่แอบอ้างชื่อว่าเป็นแอปพลิเคชัน Rio de Prêmios ขณะที่อีกวิธีหนึ่งจะเป็นการใช้หน้า Google Play ปลอม หลอกให้เหยื่อดาวน์โหลดและติดตั้งแอปชื่อว่า Proteção Cartão ซึ่งเป็นแอปพลิเคชันที่อ้างว่าจะช่วยเสริมสร้างความปลอดภัยให้บัตรเครดิต จากชื่อที่สามารถแปลได้ว่า Card Protection โดยตัวแอปปลอมนั้นจะมาในรูปแบบไฟล์ APK ที่เหยื่อจะต้องทำการติดตั้งเองบนเครื่อง ซึ่งเป็นการติดตั้งในรูปแบบ Side-Loading

หลังจากที่เหยื่อติดตั้งแอปพลิเคชันเหล่านี้ลงสู่เครื่องเป็นที่เรียบร้อยแล้ว ตัวแอปพลิเคชันแฝงมัลแวร์จะขึ้นแจ้งเตือนให้ตั้งแต่เป็นแอปพลิเคชันสำหรับจ่ายเงินแบบ NFC แบบค่าเริ่มต้น จากนั้นก็จะทำการร้องขอให้เหยื่อทำการป้อนรหัส PIN ของบัตรของเหยื่อ และให้เหยื่อทำการแตะบัตร (Tap) กับตัวเครื่องที่เปิดใช้งาน NFC เป็นที่เรียบร้อยแล้ว ซึ่งตัวมัลแวร์จะทำการอ่านข้อมูลของบัตรไปยังเครื่องรับของแฮกเกอร์โดยตรงเพื่อนำเอาบัตรไปใช้งาน ขณะที่หมายเลข PIN นั้นจะถูกส่งไปยังเซิร์ฟเวอร์ควบคุมมัลแวร์ (C2 หรือ Command and Control) ผ่านทางโปรโตคอล HTTP โดยเซิร์ฟเวอร์ดังกล่าวนั้นจะเป็นเซิร์ฟเวอร์เดียวกันกับที่เก็บไฟล์แอปพลิเคชันปลอมสอดไส้มัลแวร์ดังกล่าวไว้

เขียนโดย Annonymus TN

เมืองที่เงินเดือนน้อยแต่อยู่สบายที่สุดในประเทศไทย

เมืองที่เงินเดือนน้อยแต่อยู่สบายที่สุดในประเทศไทย จังหวัดที่คนอยากย้ายออกมากที่สุด” คือจังหวัดไหน?

จังหวัดที่คนอยากย้ายออกมากที่สุด” คือจังหวัดไหน? 5 มหาวิทยาลัยที่ขึ้นชื่อว่า “เดินเหนื่อยที่สุดในไทย”

5 มหาวิทยาลัยที่ขึ้นชื่อว่า “เดินเหนื่อยที่สุดในไทย” ก่อนเปลี่ยนรถ ลองดูค่าใช้จ่าย 3 ปี EV ไฮบริด น้ำมัน แบบไหนคุ้มกว่า

ก่อนเปลี่ยนรถ ลองดูค่าใช้จ่าย 3 ปี EV ไฮบริด น้ำมัน แบบไหนคุ้มกว่า ข้าราชการที่กู้ยืมเงินมากที่สุดในไทย

ข้าราชการที่กู้ยืมเงินมากที่สุดในไทย จังหวัดที่คนทำงานเริ่มย้ายออก

จังหวัดที่คนทำงานเริ่มย้ายออก สลัมลอยน้ำที่ใหญ่ที่สุดในโลก

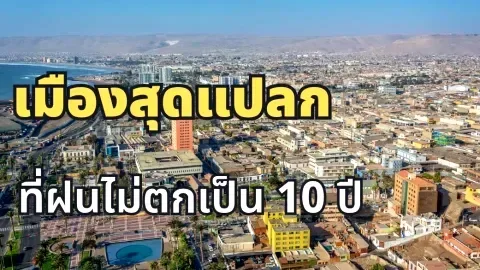

สลัมลอยน้ำที่ใหญ่ที่สุดในโลก ไม่น่าเชื่อว่ามีจริง! เมืองที่ฝนไม่ตกเป็นสิบปี แต่คนยังอยู่รอด

ไม่น่าเชื่อว่ามีจริง! เมืองที่ฝนไม่ตกเป็นสิบปี แต่คนยังอยู่รอด ไขคำตอบ "ลูกเห็บ"มาจากไหน และจริงๆ กินได้ไหม?

ไขคำตอบ "ลูกเห็บ"มาจากไหน และจริงๆ กินได้ไหม? โรงเรียนที่มีพื้นที่กว้างใหญ่ที่สุดในประเทศไทย

โรงเรียนที่มีพื้นที่กว้างใหญ่ที่สุดในประเทศไทย ย้อนรอย 5 โศกนาฏกรรม "รถโดยสารสายมรณะ" ที่สะเทือนใจคนไทยทั้งประเทศ

ย้อนรอย 5 โศกนาฏกรรม "รถโดยสารสายมรณะ" ที่สะเทือนใจคนไทยทั้งประเทศ ประเทศที่มีคาสิโนมากที่สุดในโลก

ประเทศที่มีคาสิโนมากที่สุดในโลก ย้อนรอย 5 โศกนาฏกรรม "รถโดยสารสายมรณะ" ที่สะเทือนใจคนไทยทั้งประเทศ

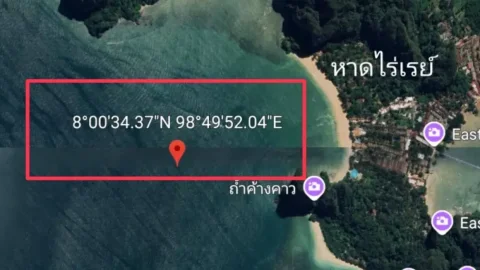

ย้อนรอย 5 โศกนาฏกรรม "รถโดยสารสายมรณะ" ที่สะเทือนใจคนไทยทั้งประเทศ คลื่นซัดเรือแคนนูสองพ่อลูกต่างชาติล่มกลางทะเลหน้าอ่าวไร่เล ช่วยได้ 1 สูญหาย 1 คน

คลื่นซัดเรือแคนนูสองพ่อลูกต่างชาติล่มกลางทะเลหน้าอ่าวไร่เล ช่วยได้ 1 สูญหาย 1 คน หลังข่าวรถไฟชนรถเมล์ บางทีต้นเหตุจริงอาจไม่ใช่ “คนประมาท” อย่างเดียว แต่คือระบบที่ปล่อยให้ความเสี่ยงเกิดซ้ำมานานแล้ว

หลังข่าวรถไฟชนรถเมล์ บางทีต้นเหตุจริงอาจไม่ใช่ “คนประมาท” อย่างเดียว แต่คือระบบที่ปล่อยให้ความเสี่ยงเกิดซ้ำมานานแล้ว ราคาประเมินค่าก่อสร้างอาคาร พ.ศ. 2569 (ธันวาคม 2568)

ราคาประเมินค่าก่อสร้างอาคาร พ.ศ. 2569 (ธันวาคม 2568) นอกจากกรุงเทพฯแล้ว มีจังหวัดไหนที่จะกลายเป็นศูนย์กลางประเทศไทยอีก?

นอกจากกรุงเทพฯแล้ว มีจังหวัดไหนที่จะกลายเป็นศูนย์กลางประเทศไทยอีก?