มัลแวร์ ZeroDayRAT ถูกวางขายบน Telegram แฮกเกอร์บอก สามารถสอดส่องเหยื่อแบบเรียลไทม์

มัลแวร์ ZeroDayRAT ถูกวางขายบน Telegram แฮกเกอร์บอก สามารถสอดส่องเหยื่อแบบเรียลไทม์

มัลแวร์ประเภทหนึ่งที่ในช่วงระยะหลังนั้นได้รับความนิยมในหมู่แฮกเกอร์มาอย่างยาวนาน คงจะหนีไม่พ้นมัลแวร์ประเภทเข้าควบคุมเครื่องจากระยะไกล หรือ RAT (Remote Access Trojan) ที่มีการพัฒนาตัวใหม่ ๆ ออกมาแทบจะตลอดเวลา ดังเช่นในข่าวนี้

จากรายงานโดยเว็บไซต์ The Hacker News ได้กล่าวถึงการตรวจพบการวางจำหน่ายมัลแวร์ประเภท RAT ตัวใหม่ที่มีชื่อว่า ZeroDayRAT บนช่องทางของบริการแชทยอดนิยม Telegram ในรูปแบบมัลแวร์สำหรับการเช่าใช้งาน หรือ MaaS (Malware-as-a-Service) ซึ่งทางทีมวิจัยจาก iVerify บริษัทผู้พัฒนาเครื่องมือรักษาความปลอดภัยบนโทรศัพท์มือถือ ได้กล่าวว่า ทางกลุ่มแฮกเกอร์ที่พัฒนามัลแวร์ตัวนี้ได้มีการโฆษณาว่ามัลแวร์นั้นสามารถใช้งานได้ทั้งโทรศัพท์มือถือที่ใช้ระบบปฏิบัติการ Android ตั้งแต่เวอร์ชัน 5 ถึง 16 และ iOS ทุกเวอร์ชันถึงเวอร์ชัน 26

ซึ่งในการแพร่กระจายมัลแวร์ตัวนี้นั้นจะเป็นการใช้วิธีการหลอกลวงแบบวิศวกรรมทางสังคม (Social Engineering) หรือ อาจเป็นการสร้างแอปพลิเคชันปลอม บนตลาดแอปปลอม (Application Marketplace) อีกทีหนึ่ง โดยแพ็คเกจของมัลแวร์ตัวนี้จะมาพร้อมกับตัวสร้าง (Builder) เพื่อช่วยสร้างตัวติดตั้งแอปพลิเคชันปลอมแฝงมัลแวร์ พร้อมทั้งแผงควบคุมออนไลน์ (Online Control Panel) ในการสร้างเซิร์ฟเวอร์สำหรับทำตลาดแอปปลอม และอัปไฟล์แอปปลอมได้อย่างสะดวก นอกจากนั้นแฮกเกอร์บางรายที่ใช้งานนี้ยังประสบความสำเร็จในการแพร่กระจายแอปพลิเคชันปลอมปนมัลแวร์ผ่านทางแอปสโตร์อย่างเป็นทางการ เช่น Google Play Store และ Apple App Store ได้อีกด้วย

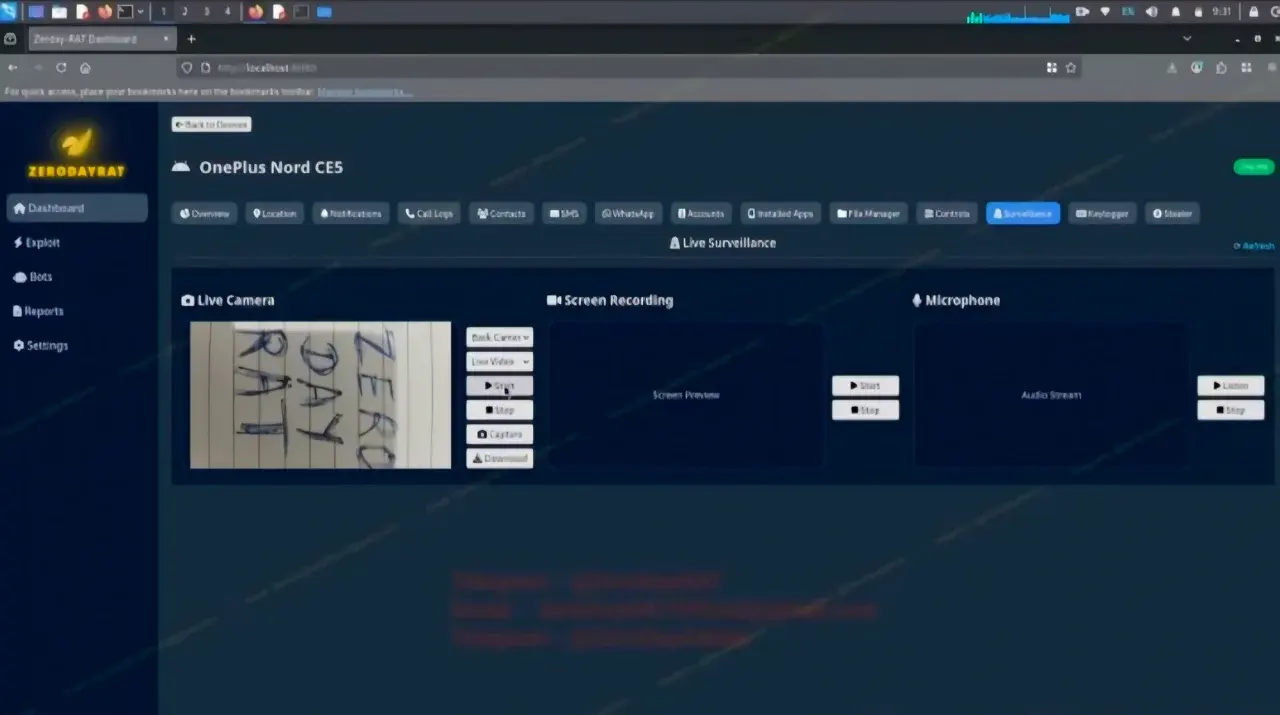

หลังจากที่เครื่องของเหยื่อได้ติดตั้งแอปพลิเคชันปลอมพร้อมมัลแวร์ลงเครื่องเรียบร้อยแล้ว แฮกเกอร์ที่ใช้งานมัลแวร์ตัวนี้ก็จะมองเห็นรายละเอียดทั้งหมดของเครื่อง โดยครอบคลุมทั้ง โมเดลเครื่อง, ตำแหน่งที่อยู่, ระบบปฏิบัติการที่ใช้งาน, สถานะของแบตเตอรี่, ซิม (SIM), รายละเอียดเครื่อง (Carrier Details), แอปที่มีการใช้งานอยู่, การแจ้งเตือน, ตัวอย่างข้อความสั้น (SMS Preview) ผ่านทางแผงควบคุมมัลแวร์ ซึ่งในส่วนของการติดตามตำแหน่งนั้นจะเป็นการทำงานร่วมกับระบบ GPS พร้อมปักหมดบนแผนที่ Google Map ได้อย่างแม่นยำ นอกจากนั้นในส่วนของบัญชี (Account) ที่อยู่บนแผงควบคุมมัลแวร์นั้นจะแสดงผลของบัญชีที่ใช้งานแอปพลิเคชันต่าง ๆ โดยจะแสดงทั้งชื่อบัญชี (Username) และ อีเมล ที่ใช้ลงทะเบียนบริการใช้งานแอปพลิเคชันนั้น ๆ ซึ่งจะครอบคลุมตั้งแต่ Google, WhatsApp, Instagram, Facebook, Telegram, Amazon, Flipkart, PhonePe, Paytm, Spotify, และ อื่น ๆ อีกมากมาย

นอกจากนั้นตัวมัลแวร์ยังมีความสามารถในการขโมยข้อมูลที่หลากหลาย ไม่ว่าจะเป็นการดักจับการพิมพ์ (Keystroke), การขโมยข้อความสั้น (SMS หรือ Short Message Service) โดยครอบคลุมถึงรหัสใช้งานครั้งเดียว (OTP หรือ One-Time Password), รวมทั้งยังเปิดโอกาสให้แฮกเกอร์ที่ใช้งานทำการสอดแนมเหยื่อแบบตามเวลาจริงผ่านกล้องและไมโครโฟนบนโทรศัพท์มือถือของเหยื่อ สตรีมตรงไปยังแผงควบคุมมัลแวร์ให้แฮกเกอร์สามารถจับตามองเหยื่ออย่างใกล้ชิด และที่ร้ายไปกว่านั้นคือ ตัวมัลแวร์ยังได้มีการใช้งานฟีเจอร์ของมัลแวร์ประเภทขโมยข้อมูลของเหยื่อ หรือ Infostealer เพื่อใช้ในการขโมยข้อมูลของกระเป๋าเงินคริปโตเคอร์เรนซี (Crypto Wallet) หลากชนิด เช่น MetaMask, Trust Wallet, Binance, และ Coinbase รวมทั้งสามารถแปลงข้อมูลที่อยู่ผู้รับเงินคริปโต (Wallet Address) ในส่วนของ Clipboard ให้มาเป็นของแฮกเกอร์แทน ทำให้เหยื่อโอนเงินผิดเป็นการโอนเงินไปให้แฮกเกอร์แทน

ที่ร้ายไปกว่านั้น ตัวมัลแวร์ยังมีความสามารถแบบมัลแวร์ขโมยเงินจากบัญชีธนาคาร หรือ Banking Trojan เพื่อใช้ขโมยเงินจากกระเป๋าเงินมือถือ หรือ Mobile Wallet เจ้าต่าง ๆ เช่น Apple Pay, Google Pay, PayPal, และ PhonePe โดยจะเป็นการขโมยเงินด้วยวิธีการโอนเงินทันที (Instant Money Transfer) ผ่านทางโปรโตคอล Unified Payments Interface (UPI) ซึ่งทำให้รูปแบบการโอนเงินนั้นเป็นแบบการโอนกันเอง (Peer-to-Peer) หรือโอนจากลูกค้าให้ร้านค้า (Person-to-Merchant) ก็ได้

ทางทีมวิจัยยังตรวจพบว่า ทีมแฮกเกอร์ที่อยู่เบื้องหลังการพัฒนาและจัดจำหน่ายมัลแวร์ตัวนี้ได้มีการสร้างช่องทางจำหน่ายอย่างเป็นล่ำเป็นสัน โดยมีทั้งฝ่ายขาย ฝ่ายบริการลูกค้า และการอัปเดตอย่างเป็นประจำ เสมอเหมือนเป็นบริษัทพัฒนาซอฟต์แวร์ระดับมืออาชีพ แต่ทั้งนี้ ทางทีมวิจัยผู้ตรวจพบมัลแวร์ดังกล่าวนั้นไม่ได้มีการระบุราคาและเงื่อนไขการใช้งานของมัลแวร์ดังกล่าวแต่อย่างใด

เงินเดือนแรงงานไทย ในประเทศอิสราเอล

เงินเดือนแรงงานไทย ในประเทศอิสราเอล เปรียบเทียบเงินเดือนและสวัสดิการ ของสายการบินในไทยกับต่างชาติ..

เปรียบเทียบเงินเดือนและสวัสดิการ ของสายการบินในไทยกับต่างชาติ.. จังหวัดที่ถูกยุบในไทยมีที่ไหนบ้าง ย้อนดู 10 ชื่อเดิมที่วันนี้กลายเป็นอำเภอ

จังหวัดที่ถูกยุบในไทยมีที่ไหนบ้าง ย้อนดู 10 ชื่อเดิมที่วันนี้กลายเป็นอำเภอ หมวกขุนนางจีน ทำไมต้องมีปีกยาว และแท่งที่ถือเข้าเฝ้าฮ่องเต้คืออะไร?

หมวกขุนนางจีน ทำไมต้องมีปีกยาว และแท่งที่ถือเข้าเฝ้าฮ่องเต้คืออะไร? เอกสารครบก็ไม่รอด สนามบินสุวรรณภูมิ ปฏิเสธชาวกัมพูชาเข้าประเทศ

เอกสารครบก็ไม่รอด สนามบินสุวรรณภูมิ ปฏิเสธชาวกัมพูชาเข้าประเทศ เปิดกรุปลากระป๋อง 50 ปี!

เปิดกรุปลากระป๋อง 50 ปี! หญิงญี่ปุ่นตะลึง หลังเปิดกระป๋องปลา ที่เก็บไว้นานกว่า 50 ปี

หญิงญี่ปุ่นตะลึง หลังเปิดกระป๋องปลา ที่เก็บไว้นานกว่า 50 ปี เผย 4 จังหวัดในประเทศไทย ที่เคยมี "ภูเขาไฟ" มาก่อน..หลายคนไม่เคยรู้!

เผย 4 จังหวัดในประเทศไทย ที่เคยมี "ภูเขาไฟ" มาก่อน..หลายคนไม่เคยรู้! รูปวาดโดยฝีมือศิลปินชาวไทย ที่มีราคาขายแพงที่สุดตลอดกาล

รูปวาดโดยฝีมือศิลปินชาวไทย ที่มีราคาขายแพงที่สุดตลอดกาล 5 ความเข้าใจผิดเรื่องการชาร์จมือถือ ที่อาจทำให้แบตเสื่อมเร็วโดยไม่รู้ตัว

5 ความเข้าใจผิดเรื่องการชาร์จมือถือ ที่อาจทำให้แบตเสื่อมเร็วโดยไม่รู้ตัว 😯 ชวนเข้ามาดูภาพถ่ายหายากของปรากฏการณ์อันน่าทึ่งที่พิสูจน์ว่าโลกนี้เต็มไปด้วยสิ่งที่น่าพิศวง 😉

😯 ชวนเข้ามาดูภาพถ่ายหายากของปรากฏการณ์อันน่าทึ่งที่พิสูจน์ว่าโลกนี้เต็มไปด้วยสิ่งที่น่าพิศวง 😉 7 จังหวัดในไทยมีแหล่งน้ำมันดิบบนบก เปิดแผนที่ขุมพลังงานสำคัญ

7 จังหวัดในไทยมีแหล่งน้ำมันดิบบนบก เปิดแผนที่ขุมพลังงานสำคัญ ทำไมคำว่า “ควาย” กลายเป็นคำด่า ทั้งที่สัตว์ฉลาด

ทำไมคำว่า “ควาย” กลายเป็นคำด่า ทั้งที่สัตว์ฉลาด จังหวัดและเมืองของประเทศไทย ที่มีคนยากจนน้อยสุดเป็นอันดับหนึ่ง

จังหวัดและเมืองของประเทศไทย ที่มีคนยากจนน้อยสุดเป็นอันดับหนึ่ง ชายมาเลทุบกระจกรถตำรวจ เพื่อพิสูจน์ว่าเขาไม่ใช่สายลับของตำรวจ

ชายมาเลทุบกระจกรถตำรวจ เพื่อพิสูจน์ว่าเขาไม่ใช่สายลับของตำรวจ ตำรวจบุกช่วยชายวัย 66 ปี ถูกแก๊งคอลเซ็นเตอร์หลอก โอนเงินแล้วกว่า 8 แสนบาท ก่อนเร่งระงับธุรกรรม

ตำรวจบุกช่วยชายวัย 66 ปี ถูกแก๊งคอลเซ็นเตอร์หลอก โอนเงินแล้วกว่า 8 แสนบาท ก่อนเร่งระงับธุรกรรม เจาะไลฟ์สไตล์ "โจว เจี๋ยหลุน" ในเมลเบิร์น: เผยเหตุผลทำไมยังใช้ iPhone 16 และท่าเดินที่ทำแฟนคลับเป็นห่วง

เจาะไลฟ์สไตล์ "โจว เจี๋ยหลุน" ในเมลเบิร์น: เผยเหตุผลทำไมยังใช้ iPhone 16 และท่าเดินที่ทำแฟนคลับเป็นห่วง อังกฤษเตือน "การจูบและใช้บุหรี่ไฟฟ้าร่วมกัน อาจทำให้เชื้อเยื่อหุ้มสมองรุนแรงขึ้น"

อังกฤษเตือน "การจูบและใช้บุหรี่ไฟฟ้าร่วมกัน อาจทำให้เชื้อเยื่อหุ้มสมองรุนแรงขึ้น"