LummaStealer เจ้าเก่ากลับมาแล้ว คราวนี้อินเทรนด์ใช้ ClickFix ฝังมัลแวร์ลงเครื่องเหยื่อ

LummaStealer เจ้าเก่ากลับมาแล้ว คราวนี้อินเทรนด์ใช้ ClickFix ฝังมัลแวร์ลงเครื่องเหยื่อ

มัลแวร์ประเภทขโมยข้อมูลจากเครื่องของเหยื่อ หรือ Infostealer ที่ดังที่สุดนั้นคงจะหนีไม่พ้น LummaStealer และวิธีการปล่อยมัลแวร์ที่กำลังเป็นที่นิยมสุดในปัจจุบันที่กำลังเป็นที่กล่าวถึงคงต้องเป็น ClickFix หริอ การใช้หน้าจอแจ้งเตือนการทำงานผิดพลาดแบบหลอกลวงเพื่อให้ทำตามคำสั่งติดตั้งมัลแวร์ลงเครื่อง นั่นทำให้หลายฝ่ายอาจคิดว่าถ้าทั้ง 2 อย่างนี้มารวมกันจะเป็นอย่างไร และตอนนี้ก็เกิดขึ้นจริงแล้ว

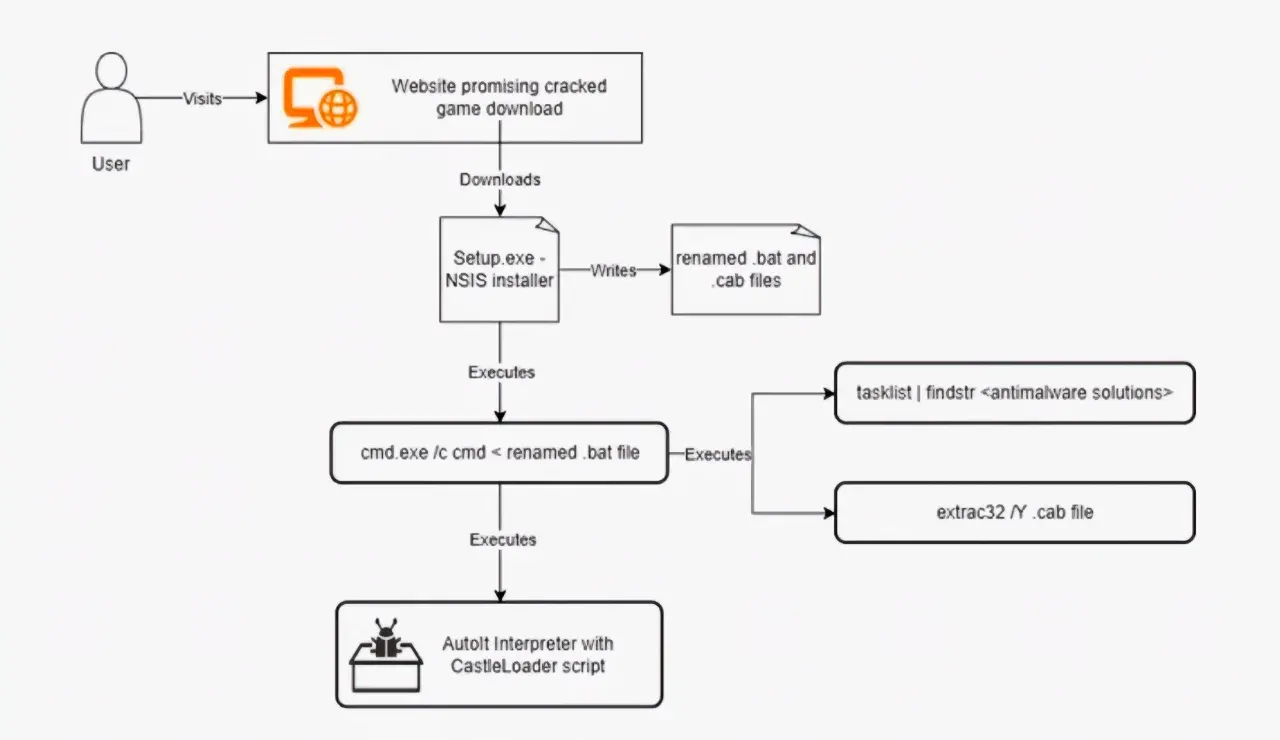

จากรายงานโดยเว็บไซต์ Cyber Security News ได้รายงานถึงการตรวจพบแคมเปญในการแพร่กระจายมัลแวร์ LummaStealer ครั้งใหม่ด้วยวิธีการยอดนิยมอย่าง ClickFix ผ่านทางการใช้งาน CaptCha ปลอม ซึ่งทางทีมวิจัยจาก Bitdefender บริษัทผู้พัฒนาเครื่องมือต่อต้านมัลแวร์ ได้ออกมาเปิดเผยว่าแคมเปญนี้แฮกเกอร์จะใช้งานเว็บไซต์ปลอมที่อ้างว่าเป็นเว็บไซต์สำหรับแจกจ่ายแคร็ก (Crack) วิดีโอเกมส์ และซอฟต์แวร์ ให้สามารถใช้งานได้ฟรี หรืออาจอ้างตัวเป็นเว็บไซต์ดาวน์โหลดภาพยนตร์ละเมิดลิขสิทธิ์ ซึ่งเมื่อเหยื่อเข้าสู่เว็บไซต์แล้วพบกับ CaptCha ปลอม และทำตามคำสั่งที่เกิดขึ้นบนหน้าจอ CaptCha ก็จะนำไปสู่การดาวน์โหลดมัลแวร์นกต่อ (Loader) ที่มีชื่อว่า CastleLoader ในท้ายที่สุด

โดยมัลแวร์ CastleLoader จะทำหน้าที่เป็นฐานในการดาวน์โหลดและติดตั้งมัลแวร์ LummaStealer ด้วยการทำงานผ่านทางสคริปท์สำหรับการสั่งการทำงานอย่างอัตโนมัติ หรือ AutoIT เพื่อการซ่อนเร้นโค้ดมัลแวร์ และตีรวนระบบตรวจสอบ (Obfuscation) ด้วยวิธีการแทนค่าตัวแปร (Variable) ภายในด้วยคำแบบสุ่ม กับ Dead Code (โค้ดที่เขียนขึ้นมาแต่ไม่ถูกใช้งานจริง) ซึ่งในขั้นตอนต่อมาก่อนที่จะทำการโหลดไฟล์มัลแวร์ (Payload) ของ LummaStealer ลงมานั้น ตัวมัลแวร์นกต่อจะทำการตรวจสอบสภาพแวดล้อมของระบบเสียก่อนเพื่อให้แน่ใจว่าทำงานอยู่บนเครื่องของเหยื่อจริง ๆ ไม่ได้อยู่ในสภาวะแวดล้อมจำลองอย่างระบบ Sandbox, VMware, หรือ VirtualBox ด้วยการตรวจสอบชื่อคอมพิวเตอร์ (Computer Name) หรือชื่อผู้ใช้งาน (Username) โดยถ้าพบว่าทำงานอยู่ในสภาวะแวดล้อมดังกล่าวอยู่ ตัวมัลแวร์ก็จะหยุดทำงานในทันที นอกจากนั้นตัวมัลแวร์ยังมีการสร้างชื่อโดเมนปลอม ๆ ที่ไม่มีอยู่จริง เพื่อหลอกลวงระบบตรวจสอบ DNS Lookup อีกด้วย

และถ้าทุกอย่างปลอดภัย ตัวมัลแวร์นกต่อนี้ก็จะสร้างความคงทนบนระบบ (Persistence) ด้วยการคัดลอกตัวเองไปยังโฟลเดอร์ Local Application Data (%LOCALAPPDATA%) และสร้างทางลัด (Shortcut) ภายในโฟลเดอร์ Startup เพื่อที่จะรับประกันได้ว่ามัลแวร์จะถูกเปิดขึ้นมาทุกครั้งที่มีการบูทเครื่องขึ้นมาใหม่

สำหรับตัวมัลแวร์ LummaStealer นั้นตัวมัลแวร์จะมุ่งเน้นกลุ่มผู้ใช้งานระบบปฏิบัติการ Windows โดยตัวมัลแวร์มีประสิทธิภาพในการขโมยข้อมูลหลากรูปแบบ เช่น รหัสผ่านบนเว็บเบราว์เซอร์, ไฟล์ Session Cookies, ข้อมูลกระเป๋าเงินคริปโตเคอร์เรนซี หรือแม้แต่ Token สำหรับใช้ในการยืนยันตัวตนแบบ 2 ชั้น (2FA หรือ 2 Factors Authentication)

ประเทศที่สามารถเข้าออก"ช่องแคบฮอร์มุซ"ได้ณเวลานี้

ประเทศที่สามารถเข้าออก"ช่องแคบฮอร์มุซ"ได้ณเวลานี้ ต่างจังหวัดในไทยที่กำลังจะมีรถไฟในอนาคต

ต่างจังหวัดในไทยที่กำลังจะมีรถไฟในอนาคต ประเทศที่เล็กที่สุดในโลก(พื้นที่เพียง 550 ตร.ม.)

ประเทศที่เล็กที่สุดในโลก(พื้นที่เพียง 550 ตร.ม.) จังหวัดไหนบ้าง ที่มีชื่อเล่นจนคนเรียกติดปาก มากกว่าชื่อจริงไปแล้ว

จังหวัดไหนบ้าง ที่มีชื่อเล่นจนคนเรียกติดปาก มากกว่าชื่อจริงไปแล้ว เลขเด็ด "อาม่าให้ลาภ" งวดวันที่ 16 มีนาคม 69..รีบซื้อหวย รวยก่อนใคร!

เลขเด็ด "อาม่าให้ลาภ" งวดวันที่ 16 มีนาคม 69..รีบซื้อหวย รวยก่อนใคร! เปิด 10 จังหวัดที่มีความยากจนสูงสุดในไทย ปี 2568–2569

เปิด 10 จังหวัดที่มีความยากจนสูงสุดในไทย ปี 2568–2569 ค่าตอบแทนเงินเดือนพนักงานเก็บเงินทางด่วน

ค่าตอบแทนเงินเดือนพนักงานเก็บเงินทางด่วน โรงเรียนเอกชนในประเทศไทย ที่มีจำนวนนักเรียนมากเป็นอันดับหนึ่ง

โรงเรียนเอกชนในประเทศไทย ที่มีจำนวนนักเรียนมากเป็นอันดับหนึ่ง เปิดรายชื่อ 10 จังหวัดค่าครองชีพสูง รายได้สวนทาง ปี 2568

เปิดรายชื่อ 10 จังหวัดค่าครองชีพสูง รายได้สวนทาง ปี 2568 คําขวัญจังหวัดไหน ยาวที่สุดในไทย

คําขวัญจังหวัดไหน ยาวที่สุดในไทย ปลาสวยงามพันธุ์หายาก ที่พบได้เฉพาะในประเทศไทยเท่านั้นบนโลก

ปลาสวยงามพันธุ์หายาก ที่พบได้เฉพาะในประเทศไทยเท่านั้นบนโลก หนังที่ขาดทุนรุนแรงมากที่สุด เท่าที่เคยมีการบันทึกสถิติไว้ในโลก

หนังที่ขาดทุนรุนแรงมากที่สุด เท่าที่เคยมีการบันทึกสถิติไว้ในโลก สถานที่แปลกๆ ในเมืองไทย ที่น้อยคนจะได้ไปพบเจอ

สถานที่แปลกๆ ในเมืองไทย ที่น้อยคนจะได้ไปพบเจอ ประเทศที่นิยมกินข้าวไทย และนำเข้าข้าวจากประเทศไทยมากที่สุด

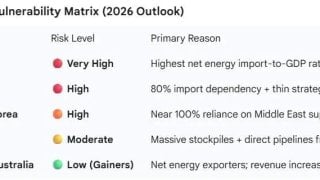

ประเทศที่นิยมกินข้าวไทย และนำเข้าข้าวจากประเทศไทยมากที่สุด ใคร "เจ็บ" หนักสุด? หากสงคราม #สหรัฐ - #อิหร่าน ปะทุ เมื่อตลาดพลังงานโลกสั่นคลอน เอเชียคือภูมิภาคที่เปราะบางที่สุด

ใคร "เจ็บ" หนักสุด? หากสงคราม #สหรัฐ - #อิหร่าน ปะทุ เมื่อตลาดพลังงานโลกสั่นคลอน เอเชียคือภูมิภาคที่เปราะบางที่สุด OpenAI ยืนยัน ต่อไปนี้ผู้ใช้งาน ChatGPT จะมีโฆษณาบนแอป

OpenAI ยืนยัน ต่อไปนี้ผู้ใช้งาน ChatGPT จะมีโฆษณาบนแอป ญี่ปุ่นส่งสัญญาณปรับทิศทางนโยบายการเงิน หลังเงินเฟ้อเริ่มทรงตัว

ญี่ปุ่นส่งสัญญาณปรับทิศทางนโยบายการเงิน หลังเงินเฟ้อเริ่มทรงตัว รู้ไหม? ประเทศไหนใช้เงินดอลลาร์สหรัฐเป็นเงินทางการบ้าง

รู้ไหม? ประเทศไหนใช้เงินดอลลาร์สหรัฐเป็นเงินทางการบ้าง