แฮกเกอร์อาศัย AI Agent "Skill" ของ OpenClaw ส่งมัลแวร์ลงระบบของเหยื่อ

แฮกเกอร์อาศัย AI Agent "Skill" ของ OpenClaw ส่งมัลแวร์ลงระบบของเหยื่อ

ผู้ช่วยปัญญาประดิษฐ์ หรือ AI Agent นั้นเรียกได้ว่าเป็นนวัตกรรมอันล้ำยุคของทศวรรษนี้ที่จะเข้ามาเป็นก้าวใหม่ในการทำงาน แต่ในปัจจุบัน AI Agent หลายตัวก็ได้ถูกนำไปใช้ประโยชน์ในเชิงการก่อการร้ายทางไซเบอร์ จนกลายเป็นข้อถกเถียงในด้านความปลอดภัยของมัน และในคราวนี้ AI Agent ก็ได้ตกเป็นข่าวอีกครั้งหนึ่ง

จากรายงานโดยเว็บไซต์ Cyber Security News ได้กล่าวถึงการที่ทาง VirusTotal เว็บไซต์สำหรับการตรวจไฟล์และ URL ต้องสงสัยยอดนิยม ตรวจพบว่ามีกลุ่มแฮกเกอร์ใช้งานแพลตฟอร์ม OpenClaw (เดิมใช้ชื่อว่า Clawdbot และ Moltbot) ซึ่งเป็นแพลตฟอร์ม AI Agent สำหรับใช้ในการทำงานด้านการจัดการระบบอย่างอัตโนมัติ ซึ่งตัว AI Agent นั้นสามารถจัดการได้ทั้งในส่วน การใช้งานคำสั่ง Shell Commands, การจัดการไฟล์ (File Operations) และการจัดการคำขอของเครือข่าย (Network Requests) เพื่อนำเอาไปใช้ในการปล่อยมัลแวร์ผ่านทางการใช้งานส่วนเสริม Skills ซึ่งเป็นส่วนเสริมสำหรับใช้ในการทำงานต่าง ๆ อย่างอัตโนมัติผ่านทางคำสั่ง (Instruction) ที่ถูกเขียนขึ้นอยู่บนไฟล์ skill.md ภายในโฟลเดอร์ของส่วนเสริม Skill แต่ละตัว

ซึ่งในการใช้งาน Skill นั้นตัว Skill จะทำงานในรูปแบบ 3rd Party Code ที่สามารถเข้าถึงระบบได้อย่างสมบูรณ์ (System Access) เพื่อจัดการระบบของผู้ที่ใช้งาน AI Agent ตัวนี้ ดังนั้น ผู้ที่ต้องการจะใช้งานก็ต้องทำตามขั้นตอนมากมายเพื่อที่จะใช้งาน Skill บนระบบได้ โดยผู้ใช้งานต้องทำการวาง และรันโค้ดผ่านทาง Terminal (หรือ Run), ดาวน์โหลดไฟล์สำหรับการรันใช้งาน (Binary) และรันสคริปท์ตามที่กำหนดเสียก่อน ซึ่งการที่จะทำเช่นนี้ได้แปลว่าผู้ใช้งานจะต้องให้ความเชื่อถือกับสิ่งที่อยู่บนแพลตฟอร์มนั้นมาก โดยแฮกเกอร์ก็ได้อาศัยจุดนี้มาเพื่อใช้ในการปล่อยมัลแวร์ลงเครื่องของเหยื่อ

โดยทาง VirusTotal ทำการตรวจสอบส่วนเสริม Skill มากถึง 3,016 ตัวที่อยู่บนแพลตฟอร์ม OpenClaw และพบว่ามี Skill มากกว่าร้อยตัวที่มีการทำงานในรูปแบบมัลแวร์ ซึ่งเมื่อมีการใช้เครื่องมือวิเคราะห์มัลแวร์ด้วย AI ของทาง Google อย่าง Gemini 3 Flash ในการตรวจสอบส่วนเสริม Skills ด้วยการตรวจสอบว่ามีความสามารถอันตราย เช่น การรันโค้ดจากภายนอกโดยไม่ได้รับอนุญาต (External Code Execution), การเข้าถึงข้อมูลอ่อนไหวบนเครื่อง (Sensitive Data) และการจัดการเครือข่ายอย่างไม่ปลอดภัย (Unsafe Network Operation) หรือไม่ ? แทนที่การใช้การวิเคราะห์เพื่อตรวจสอบคุณลักษณะเฉพาะของมัลแวร์ (Virus Signature Analysis)

ซึ่งจากการตรวจสอบก็ทำให้สามารถแบ่งส่วนเสริมอันตรายเหล่านี้ได้ออกเป็น 2 กลุ่ม นั่นคือ

กลุ่มที่มีการจัดการด้านความปลอดภัยที่แย่ อย่างเช่น การใช้งาน API อย่างไม่ปลอดภัย, การใช้กุญแจลับ (Secrets) แบบโค้ดค่าคงที่ (Hardcoded), และการรันคำสั่งอย่างไม่ปลอดภัย

กลุ่มที่ถูกสร้างขึ้นมาเพื่อโจมตีเหยื่ออย่างจงใจ ซึ่งจะมีความสามารถอย่าง การลักลอบขโมยไฟล์ (File Exfiltration), การเข้าควบคุมเครื่องของเหยื่อจากระยะไกล (Remote Control), และการติดตั้งมัลแวร์ลงเครื่องของเหยื่อ (Malware Installation)

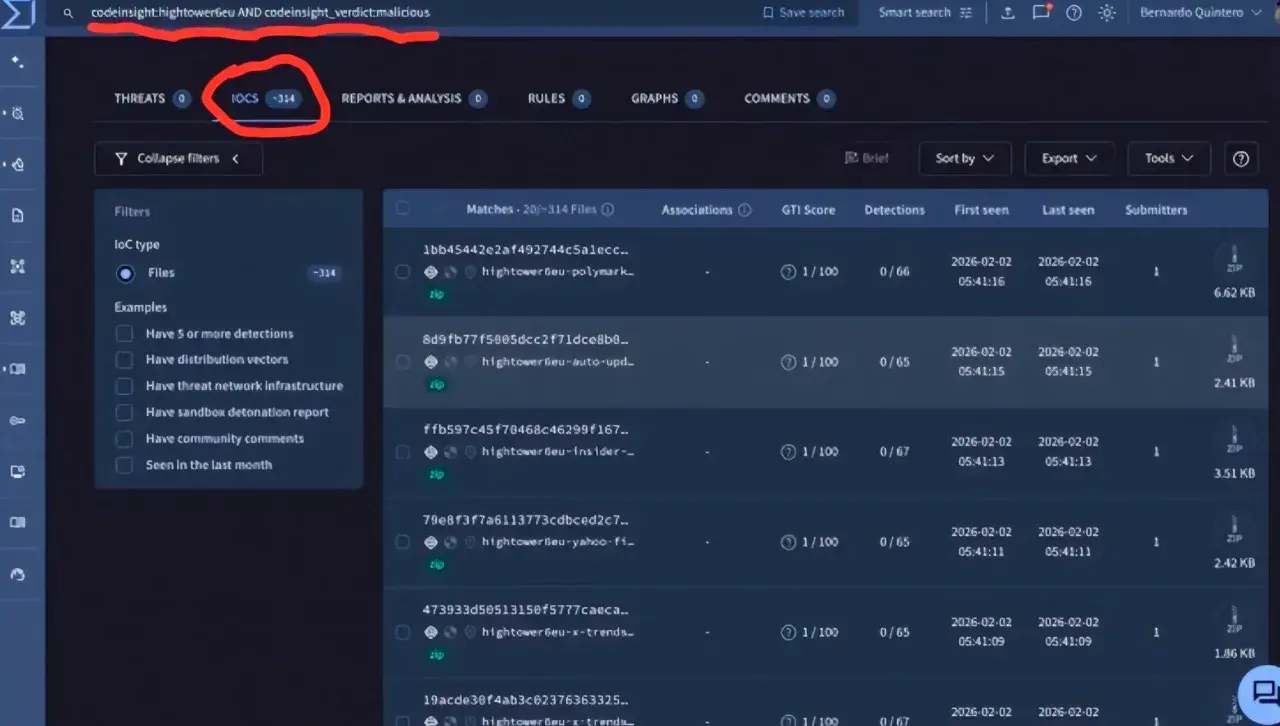

และเมื่อตรวจสอบลึกขึ้นไปก็พบว่าในหมู่ผู้พัฒนาส่วนเสริมอันตรายทั้งหมดนั้น มีผู้พัฒนาที่ใช้ชื่อผู้ใช้งานว่า “hightower6eu” ที่มีความโดดเด่นมากสุดจากการพัฒนา และแจกจ่ายส่วนเสริมอันตรายที่มากถึง 314 ตัว ที่มีการแอบอ้างความสามารถต่าง ๆ มากมาย ไม่ว่าจะเป็น การวิเคราะห์คริปโตเคอร์เรนซี (Crypto Analytics), การติดตามข้อมูลด้านการเงิน (Finance Tracking), และการวิเคราะห์โซเชียลมีเดีย (Social Media Analysis) โดยทุกส่วนเสริมนั้นจะมีการระบุให้ผู้ใช้งานต้องทำการดาวน์โหลดและรันโค้ดจากแหล่งอื่นภายในนอก (ที่ไม่น่าไว้วางใจ) ลงมาติดตั้งเสียก่อน

เช่น ส่วนเสริม “Yahoo Finance” เมื่อใช้เครื่องมือตรวจจับไวรัส (Anti-Virus) จะพบว่าตัวส่วนเสริมเองนั้นปลอดภัย แต่ตัวส่วนเสริมจะสั่งการให้ผู้ใช้งานทำการดาวน์โหลดไฟล์บีบอัดในรูปแบบไฟล์ Zip ที่ถูกป้องกันการเข้าถึงด้วยรหัสผ่าน (Password Protected) ซึ่งภายในนั้นจะมีไฟล์ openclaw-agent.exe บรรจุอยู่ โดยไฟล์นี้เมื่อทำการตรวจสอบแล้วจะพบว่าเป็นไฟล์มัลแวร์ประเภทโทรจัน (Trojan)

ขณะที่ผู้ใช้งานระบบปฏิบัติการ macOS จะถูกสั่งการให้ดาวน์โหลดไฟล์สคริปท์แบบ Shell Script ที่ถูกเข้ารหัสเพื่อตีรวนระบบ (Obfuscation) ในรูปแบบ Base64 มาจากเว็บไซต์ glot[.]io ซึ่งจะนำไปสู่ไฟล์ Binary ในรูปแบบไฟล์ Mach-O โดยภายในไฟล์นั้นจะเป็นมัลแวร์ประเภทขโมยข้อมูลจากเหยื่อ หรือ Infostealer ที่มีชื่อว่า AMOS (Atomic Stealer)

ไทม์ไลน์ที่หลายคนไม่เคยรู้! ใครกันแน่ที่มาทีหลังในปมพื้นที่ทับซ้อนไทย-กัมพูชา

ไทม์ไลน์ที่หลายคนไม่เคยรู้! ใครกันแน่ที่มาทีหลังในปมพื้นที่ทับซ้อนไทย-กัมพูชา 5 จังหวัดที่เจริญที่สุดของภาคเหนือในประเทศไทย

5 จังหวัดที่เจริญที่สุดของภาคเหนือในประเทศไทย 5 เครื่องดื่มยามเช้าที่ดีต่อตับและระบบย่อยอาหารเป็นอย่างยิ่ง

5 เครื่องดื่มยามเช้าที่ดีต่อตับและระบบย่อยอาหารเป็นอย่างยิ่ง 10 อันดับจังหวัดที่มีแรงงานต่างด้าวมากที่สุดในประเทศไทย

10 อันดับจังหวัดที่มีแรงงานต่างด้าวมากที่สุดในประเทศไทย ประเทศที่ร่ำรวยน้ำมันมากที่สุดในเอเชีย

ประเทศที่ร่ำรวยน้ำมันมากที่สุดในเอเชีย น้องแมวที่ทำท่าตลกๆ อยู่ที่สวนลุมพินี ตอนนี้กำลังเป็นไวรัลทั้งที่ญี่ปุ่นและในไทยเลยนะเนี่ย น่ารักจริงๆเน่อ

น้องแมวที่ทำท่าตลกๆ อยู่ที่สวนลุมพินี ตอนนี้กำลังเป็นไวรัลทั้งที่ญี่ปุ่นและในไทยเลยนะเนี่ย น่ารักจริงๆเน่อ แยกออกไหม? อันไหนตะเเบก เสลา หรือ อินทนิล : ไม้แฝดสาม: ความต่างที่สัมผัสได้จากลำต้น

แยกออกไหม? อันไหนตะเเบก เสลา หรือ อินทนิล : ไม้แฝดสาม: ความต่างที่สัมผัสได้จากลำต้น นี่คือเซเว่นหรือตู้คอนเทนเนอร์? บุกสาขาที่เล็กที่สุดในประเทศไทย

นี่คือเซเว่นหรือตู้คอนเทนเนอร์? บุกสาขาที่เล็กที่สุดในประเทศไทย ฮือฮา!...เลขเด็ดแม่นางยักษ์! ชาวบ้านแห่ขอโชคลาภวัดห้วยตะโก ลุ้นรวยงวด 1 มีนาคม 2569

ฮือฮา!...เลขเด็ดแม่นางยักษ์! ชาวบ้านแห่ขอโชคลาภวัดห้วยตะโก ลุ้นรวยงวด 1 มีนาคม 2569 เมืองที่ไม่มี "กลางวัน" นานนับเดือน

เมืองที่ไม่มี "กลางวัน" นานนับเดือน กาปิตัน : แมวใหญ่ใจดีผู้เป็นเสมือนแสงสว่างนำทางให้เเมวตาบอด

กาปิตัน : แมวใหญ่ใจดีผู้เป็นเสมือนแสงสว่างนำทางให้เเมวตาบอด เจาะเลขเด็ดธูปพยากรณ์ เจ๊ฟองเบียร์ งวดประจำวันที่ 1 มีนาคม 2569

เจาะเลขเด็ดธูปพยากรณ์ เจ๊ฟองเบียร์ งวดประจำวันที่ 1 มีนาคม 2569 ส่งจนตาย...ตายแล้วไม่ได้เงิน! ชาวบ้านวาปีปทุมอ่วม ค้างจ่ายฌาปนกิจ 1,400 ล้าน คิวรอเงินนาน 32 ปี!

ส่งจนตาย...ตายแล้วไม่ได้เงิน! ชาวบ้านวาปีปทุมอ่วม ค้างจ่ายฌาปนกิจ 1,400 ล้าน คิวรอเงินนาน 32 ปี! แนะนำ! เว็บไซต์ ai สามารถวาดรูป [l8+](สร้างฟรี) ผู้ใหญ่เท่านั้น

แนะนำ! เว็บไซต์ ai สามารถวาดรูป [l8+](สร้างฟรี) ผู้ใหญ่เท่านั้น เด็กอินโดนีเซียเสียชีวิต หลังถูกแม่เลี้ยงทำร้าย และ ถูกบังคับให้ดื่มน้ำเดือด

เด็กอินโดนีเซียเสียชีวิต หลังถูกแม่เลี้ยงทำร้าย และ ถูกบังคับให้ดื่มน้ำเดือด ติดตั้งเกม Tales Runnerห้ามลบเกมออกเพราะไฟล์ในเครื่องจะหายหมด

ติดตั้งเกม Tales Runnerห้ามลบเกมออกเพราะไฟล์ในเครื่องจะหายหมด เตือนผู้ใช้ Windows ให้ระวังแคมเปญ Dead#Vax โจมตีระบบด้วยมัลแวร์แบบ Fileless

เตือนผู้ใช้ Windows ให้ระวังแคมเปญ Dead#Vax โจมตีระบบด้วยมัลแวร์แบบ Fileless "เต้ มงคลกิตติ์" เกมเเล้ว!...: พรรคทางเลือกใหม่สั่งพักงาน "มงคลกิตติ์" ระงับหน้าที่เลขาธิการพรรคชั่วคราว

"เต้ มงคลกิตติ์" เกมเเล้ว!...: พรรคทางเลือกใหม่สั่งพักงาน "มงคลกิตติ์" ระงับหน้าที่เลขาธิการพรรคชั่วคราว