ตรวจพบมัลแวร์ "NoVoice" บน Google Play มีเครื่อง Android ติดไปกว่า 2 ล้านเครื่องแล้ว

ตรวจพบมัลแวร์ "NoVoice" บน Google Play มีเครื่อง Android ติดไปกว่า 2 ล้านเครื่องแล้ว

Google มักจะมีการยืนยันถึงความปลอดภัยในการใช้งาน Google Play Store อยู่เสมอว่า ทาง Google มีการตรวจสอบแอปพลิเคชันที่อาจเป็นแอปอันตรายแฝงมัลแวร์กันอย่างเข้มข้น แต่จนแล้วจนรอด ก็ยังคงมีแอปอันตรายหลุดมาบ่อย ๆ ทั้งการระบาดแต่ละครั้งก็มีจำนวนผู้ตกอยู่ในความเสี่ยงระดับไม่ธรรมดา เช่นข่าวนี้

จากรายงานโดยเว็บไซต์ Bleeping Computer ได้กล่าวถึงการตรวจพบการแพร่ระบาดของมัลแวร์ตัวใหม่ "NoVoice" ซึ่งเป็นมัลแวร์ในรูปแบบ Rootkit (มัลแวร์ที่เน้นการเจาะเพื่อฝังตัวในระดับลึก) ที่มุ่งเน้นการโจมตีไปยังกลุ่มผู้ใช้งานระบบปฏิบัติการ Android ผ่านทางแอปพลิเคชันปลอมมากกว่า 50 ตัว ที่ครอบคลุมหลากหลายหมดของแอปพลิเคชัน ไม่ว่าจะเป็นแอปทำความสะอาดเครื่อง (Cleaner), วิดีโอเกม, แอปจัดการรูปภาพ เป็นต้น โดยทั้งหมดนั้นถูกปล่อยให้ดาวน์โหลดผ่านทางแอปสโตร์อย่างเป็นทางการของ Android อย่าง Google Play Store และด้วยความน่าเชื่อถือของแพลตฟอร์มนี้เอง ทำให้มีผู้ตกเป็นเหยื่อ หรือตกอยู่ภายใต้ความเสี่ยงที่มากถึง 2.3 ล้านราย

มัลแวร์ "NoVoice" นั้นนับว่าเป็นมัลแวร์ที่แปลกประหลาด เนื่องจากเมื่อติดลงบนเครื่องแล้วก็จะทำงานอย่างเงียบเชียบ ไม่ได้มีการขอการเข้าถึง (Access) หรือสิทธิ์ในการใช้งานระบบ (Permission) ที่มากล้นเป็นพิเศษเหมือนกับมัลแวร์ตัวอื่นแต่อย่างใด แต่จากการตรวจสอบจากทีมวิจัยแห่งบริษัท McAfee บริษัทผู้พัฒนาแอนตี้ไวรัสเก่าแก่ ได้พบว่า ตัวมัลแวร์นั้นมีความพยายามที่จะเข้าถึงสิทธิ์ในการใช้งานระดับสูงสุด (Root) ผ่านทางช่องโหว่ความปลอดภัยบน Android รุ่นเก่า มากมายหลายช่องโหว่ ซึ่งช่องโหว่เหล่านี้มักจะถูกแก้ไขไปแล้วด้วยแพทช์อัปเดตที่ออกมาระหว่างช่วงปี ค.ศ. 2016 (พ.ศ. 2559) - ค.ศ. 2021 (พ.ศ. 2564) และเมื่อพยายามสืบหาในเชิงลึกว่าแฮกเกอร์กลุ่มใดกันแน่ที่อยู่เบื้องหลังมัลแวร์ตัวนี้ กลับไม่พบว่าตัวมัลแวร์นั้นมีความเกี่ยวข้องกับแฮกเกอร์กลุ่มใดอย่างจำเพาะเจาะจง แต่ตัวมัลแวร์กลับมีความสามารถคล้ายคลึงกับมัลแวร์เก่าอย่าง Triada ทำให้สันนิษฐานได้ว่าอาจจะเป็นการพัฒนาต่อยอดขึ้นมา

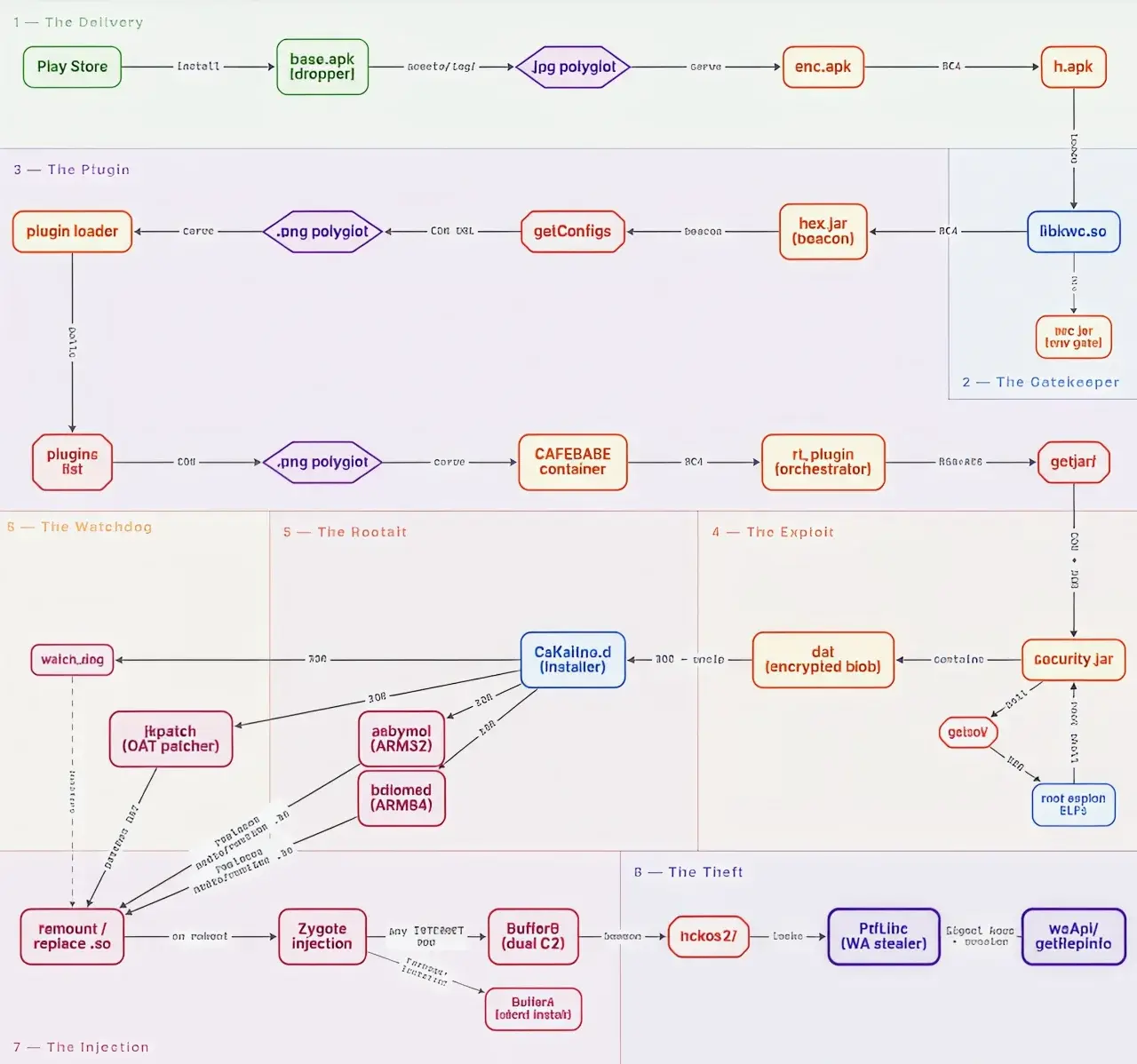

ในด้านการทำงานของมัลแวร์นั้น ทางทีมวิจัยได้พบว่าตัวมัลแวร์นั้นได้มีการอัดองค์ประกอบ (Components) ไว้ภายในแพ็คเกจชื่อว่า com.facebook.utils ซึ่งทำให้ซึ่งเป็นการทำให้ตัวมัลแวร์สามารถเนียนไปกับแพ็คเกจ Facebook SDK ได้ ในส่วนของตัวไฟล์มัลแวร์ (Payload) ที่ถูกเข้ารหัส (Encrypted) ไว้นั้นจะมีชื่อไฟล์ว่า enc.apk โดยตัว Payload จะถูกเข้ารหัสซ่อนโค้ดไว้ในไฟล์สกุล PNG ด้วยเทคนิค Steganography (เทคนิคการอำพรางข้อมูล) ซึ่งหลังถอดรหัสออกมาได้ ก็จะได้ไฟล์ Payload ชื่อว่า h.apk ที่จะถูกโหลดขึ้นหน่วยความจำโดยตรง (In-Memory Execution) พร้อมทั้งลบไฟล์ตัวกลางดังกล่าวทันที เพื่อปกปิดร่องรอยของมัลแวร์จากการถูกตรวจสอบ

นักวิจัยยังพบอีกว่า ตัวมัลแวร์ได้ถูกกำหนดไว้ไม่ให้ถูกรันบนเครื่องที่ทำงานอยู่ภายในเขตที่ถูกกำหนดไว้ เช่น เครื่องภายในปักกิ่ง และเซินเจิ้น ประเทศจีน รวมทั้งมีการตรวจสอบการทำงานต่าง ๆ บนเครื่องอย่างรอบด้านว่า มีการใช้งาน อีมูเลเตอร์ (Emulator), VPN (Virtual Private Network), เครื่องมือดีบั๊ก (Debugger) และเครื่องมืออื่น ๆ ร่วม 15 ชนิดหรือไม่ ซึ่งถ้าตรวจสอบผ่านทั้งหมด มัลแวร์ก็จะทำการรันใช้งานตัวเองในทันที หลังจากนั้นตัวมัลแวร์ก็จะทำการติดต่อกับเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) แล้วจึงทำการเก็บข้อมูลต่าง ๆ บนระบบ เช่น รุ่นของฮาร์ดแวร์, รุ่นของแกนระบบ (Kernel), รุ่นของ Android, รายชื่อแอปทั้งหมดที่ถูกติดตั้งไว้อยู่, และระดับของสิทธิ์ Root เพื่อค้นหาวิธีการเจาะเครื่อง (Exploit) ที่ดีที่สุด โดยตัวมัลแวร์จะทำการติดต่อกับเซิร์ฟเวอร์ C2 ทุก ๆ 60 วินาที เพื่อทยอยดาวน์โหลดองค์ประกอบ (Component) และตัว Exploit สำหรับเจาะระบบที่มีความเหมาะสมกับระบบของเหยื่อลงมา ซึ่งตัวหลังนั้นมีมากถึง 22 ตัว โดยครอบคลุมทั้งการใช้งานช่องโหว่ของหน่วยความจำเมื่อถูกทำให้ว่างอย่างกะทันหัน (Use-after-Free) และช่องโหว่ของไดร์เวอร์ Mali GPU เป็นต้น

หลังจากที่มัลแวร์สามารถทำการ Root ตัวเครื่องได้สำเร็จแล้ว ตัวมัลแวร์ก็จะทำการแทนที่ไลบรารี่ (Library) ที่สำคัญของระบบอย่าง libandroid_runtime.so และ libmedia_jni.so ด้วย Hooked Wrappers ที่จะเข้าแทรกแซงคำสั่ง Call ของระบบ เพื่อเปลี่ยนเป้าหมาย (Redirect) ให้ไปรันคำสั่งการโจมตีระบบแทน ไม่เพียงเท่านั้น ตัวมัลแวร์ตัวนี้ยังมีความสามารถในการคงตัวในระบบ (Persistence) แบบหลายชั้น ไม่ว่าจะเป็นการติดตั้งสคริปท์สำหรับการกู้ข้อมูลของมัลแวร์ (Recovery Script), เปลี่ยนเครื่องมือจัดการเวลาระบบค้าง (Crash Handler) เป็นตัวโหลดมัลแวร์แทน และบรรจุตัว Payload ไว้ในพาร์ทิชัน (Partition) ของส่วนจัดเก็บข้อมูลของระบบ

ภายหลังจากมัลแวร์ทำการฝังตัวลงภายในระบบได้อย่างสมบูรณ์แล้ว ตัวมัลแวร์ก็จะทำการยิง (Injection) ตัวเองลงไปยังแอปพลิเคชันต่าง ๆ และจึงทำการปล่อย (Deployment) Component 2 ตัวลงไป นั่นคือ

Component ที่ทำหน้าที่ในการติดตั้งและถอนการติดตั้งของแอปพลิเคชันอย่างเงียบเชียบ

Component ที่เข้าไปฝังตัวเพื่อกระทำการบนตัวแอปพลิเคชัน

โดยในตัวหลังนั้นจะเน้นหนักไปยังการขโมยข้อมูลบนแอปพลิเคชัน Whatsapp ซึ่งเป็นแอปพลิเคชันแชทยอดนิยม เพื่อขโมยข้อมูลการใช้งาน (Session) ต่าง ๆ ส่งไปให้ยังเซิร์ฟเวอร์ C2 โดยข้อมูลเหล่านี้จะนำไปสู่การที่แฮกเกอร์สามารถใช้งาน Whatsapp บนเครื่องของตน ด้วย Session ใช้งานของเหยื่อ เพื่อที่จะแอบอ้างตนเป็นเหยื่อในการทำแคมเปญหลอกลวงผู้ที่อยู่บนรายชื่อติดต่อของเหยื่อ

ในปัจจุบันนั้นทาง Google ได้ทำการอัปเดตว่า ทางบริษัทได้ถอดถอนแอปพลิเคชันปนเปื้อนมัลแวร์ทั้งหมดออกเป็นที่เรียบร้อยแล้ว หลังจากที่ได้รับการรายงานจากทาง McAfee

เขียนโดย Annonymus TN

วิทยาลัยที่รับเฉพาะนักศึกษาหญิง เพียงแห่งเดียวเท่านั้นในประเทศไทย

วิทยาลัยที่รับเฉพาะนักศึกษาหญิง เพียงแห่งเดียวเท่านั้นในประเทศไทย 10 อำเภอของไทยที่ไม่มีห้างใหญ่ แต่คนท้องถิ่นกลับใช้ชีวิตได้อย่างมีความสุข

10 อำเภอของไทยที่ไม่มีห้างใหญ่ แต่คนท้องถิ่นกลับใช้ชีวิตได้อย่างมีความสุข ไขข้อสงสัย! ทะเบียนบ้านไม่มี "เจ้าบ้าน" ได้ไหม? ส่องข้อกฎหมายและแนวทางปฏิบัติที่เจ้าของบ้านควรรู้

ไขข้อสงสัย! ทะเบียนบ้านไม่มี "เจ้าบ้าน" ได้ไหม? ส่องข้อกฎหมายและแนวทางปฏิบัติที่เจ้าของบ้านควรรู้ โหมดเครื่องบินมีไว้ทำไม?

โหมดเครื่องบินมีไว้ทำไม? ภาพวาดมูลค่าสูงที่สุดในโลก ที่มหาเศรษฐียอมทุ่มเงินซื้อ

ภาพวาดมูลค่าสูงที่สุดในโลก ที่มหาเศรษฐียอมทุ่มเงินซื้อ ลิงก์ไลฟ์สดไวรัล Lina Miaa ระวังของปลอม กดพลาดเสี่ยงเสียบัญชี

ลิงก์ไลฟ์สดไวรัล Lina Miaa ระวังของปลอม กดพลาดเสี่ยงเสียบัญชี เจาะรหัสลับ "แปลปกสลากฯ" ประจำวันที่ 1 มิ.ย. 69

เจาะรหัสลับ "แปลปกสลากฯ" ประจำวันที่ 1 มิ.ย. 69 ไวรัลสนั่นโซเชียล! แฉยับไลฟ์สด 18+ ว่อนเฟซบุ๊ก ตาดีแอบเห็น "เพจหน่วยงานดัง" โผล่ร่วมชม ...แก้เขินเนียนแจกถุงยางฟรี!

ไวรัลสนั่นโซเชียล! แฉยับไลฟ์สด 18+ ว่อนเฟซบุ๊ก ตาดีแอบเห็น "เพจหน่วยงานดัง" โผล่ร่วมชม ...แก้เขินเนียนแจกถุงยางฟรี! ประเทศที่มีความเจริญน้อยที่สุดในอาเซียน

ประเทศที่มีความเจริญน้อยที่สุดในอาเซียน ประเทศท่องเที่ยวชื่อดัง ที่คาดว่า(น่าจะ)ไม่มีคนไทยไปเที่ยว

ประเทศท่องเที่ยวชื่อดัง ที่คาดว่า(น่าจะ)ไม่มีคนไทยไปเที่ยว ทำไมก๋วยเตี๋ยวใส่เลือดถึงเรียกว่าน้ำตก ทั้งที่ไม่ได้เกี่ยวกับน้ำตก

ทำไมก๋วยเตี๋ยวใส่เลือดถึงเรียกว่าน้ำตก ทั้งที่ไม่ได้เกี่ยวกับน้ำตก แนวทาง "เลขเด็ดเกจิวัดดัง" งวด 1 มิถุนายน 2569 ดูไว้ประกอบก่อนซื้อสลาก

แนวทาง "เลขเด็ดเกจิวัดดัง" งวด 1 มิถุนายน 2569 ดูไว้ประกอบก่อนซื้อสลาก โรงเรียนที่มีนักเรียนมากที่สุดในประเทศไทย

โรงเรียนที่มีนักเรียนมากที่สุดในประเทศไทย 5 วิธีหารายได้เสริมแบบไม่ต้องลงทุน

5 วิธีหารายได้เสริมแบบไม่ต้องลงทุน เงินเดือนประธานาธิบดีสหรัฐฯ ได้ปีละเท่าไร พร้อมสิทธิประโยชน์หลังพ้นตำแหน่ง

เงินเดือนประธานาธิบดีสหรัฐฯ ได้ปีละเท่าไร พร้อมสิทธิประโยชน์หลังพ้นตำแหน่ง แนวทาง "เลขเด็ดเกจิวัดดัง" งวด 1 มิถุนายน 2569 ดูไว้ประกอบก่อนซื้อสลาก

แนวทาง "เลขเด็ดเกจิวัดดัง" งวด 1 มิถุนายน 2569 ดูไว้ประกอบก่อนซื้อสลาก