ระวังมัลแวร์ดูดเงินตัวใหม่บน Android "Perseus"

เขียนโดย Annonymus TN

ระวังมัลแวร์ดูดเงินตัวใหม่บน Android "Perseus" พบแอบลักลอบดูดข้อมูลจากแอปจดโน้

ตต่าง ๆ เพื่อขโมยรหัส

ชื่อ Perseus อาจจะเป็นที่คุ้นเคยกันดีในฐานะชื่อวีรบุรุษชาวกรีซ และ ชื่อของผู้อ้างตนเป็นผู้วิเศษที่เคยโด่งดังบนรายการโทรทัศน์ดาวเทียม และอินเทอร์เน็ตไทยเมื่อ 10 กว่าปีที่แล้ว แต่ในครั้งนี้ชื่อนี้อาจไม่ใช่ความเท่หรือความตลกอีกต่อไป เนื่องจากได้ถูกนำมาใช้งานเป็นชื่อมัลแวร์ดูดเงิน หรือ Banking Trokjan ไปเป็นที่เรียบร้อยแล้ว

จากรายงานโดยเว็บไซต์ The Hacker News ได้กล่าวถึงการตรวจพบแคมเปญการแพร่กระจายของ Banking Trojan ที่มีชื่อว่า Perseus ซึ่งมีความสามารถในการเข้ายึด และควบคุมเครื่องของเหยื่อโดยสมบูรณ์ (DTO หรือ Device Take Over) โดยมัลแวร์ตัวนี้นั้นเรียกได้ว่าเป็นการพัฒนาต่อยอดมาจากมัลแวร์ประเภทเดียวกัน 2 ตัวนั่นคือ Cerberus และ Phoenix โดยตัว Cerberus นั้นถูกตรวจพบครั้งแรกในช่วงปี ค.ศ. 2019 (พ.ศ. 2562) โดยเป็นมัลแวร์ที่มีจุดเด่นในด้านการเข้าถึงโหมดสำหรับช่วยเหลือคนพิการ (Accesibility Mode) และความสามารถในการเพิ่มสิทธิ์ (Permission) ในการเข้าถึงระบบให้กับตัวเองได้ ต่อมาโค้ดต้นฉบับ (Source Code) ของมัลแวร์ตัวนี้ได้รั่วไหลสู่สาธารณะ ทำให้นำมาสู่การพัฒนาต่อ (Fork) เป็นสายพันธุ์ย่อยมากมายหลายตัว เช่น Alien, ERMAC, Phoenix มาจนถึงตัวปัจจุบันอย่าง Perseus ที่ถึงมาจะมาจากรากฐานของมัลแวร์ตัวดังกล่าว แต่ก็มีการเพิ่มความสามารถด้านการทำงานที่ยืดหยุ่น (Flexibility) เพื่อเปิดทางให้สามารถแพร่กระจายด้วยการอาศัยมัลแวร์นกต่อ (Loader) เป็นตัวกลางในการทำการหลอกลวงแบบ Phishing ด้วยการใช้เว็บไซต์ปลอมได้อย่างสะดวก ซึ่งแอปพลิเคชันปลอมที่ใช้หลอกให้เหยื่อติดตั้งมัลแวร์นั้น ทางทีมวิจัยได้มีการเปิดเผยชื่อมาบางส่วน โดยมีรายชื่อดังนี้

Roja App Directa (com.xcvuc.ocnsxn) - มัลแวร์นกต่อ (Dropper)

TvTApp (com.tvtapps.live) - ไฟล์มัลแวร์ (Payload) ของ Perseus payload

PolBox Tv (com.streamview.players) - ไฟล์มัลแวร์ของ Perseus

จากการวิเคราะห์ในเชิงลึก ทางทีมวิจัยพบว่า มีความเป็นไปได้ที่แฮกเกอร์ได้นำเอาเครื่องมือปัญญาประดิษฐ์ หรือ AI (Artificial Intelligence) ในรูปแบบโมเดลภาษาขนาดใหญ่ (LLM หรือ Large Language Model) เข้ามาใช้ในขั้นตอนการพัฒนามัลแวร์ตัวนี้ เนื่องจากมีการตรวจพบบันทึก (Logging) และอีโมจิ (Emoji) จำนวนมากบนตัวโค้ด ซึ่งผิดวิสัยไปจากการเขียนโค้ดด้วยมนุษย์ตามปกติ สำหรับการระบาดนั้น ทางทีมวิจัยจาก ThreatFabric บริษัทผู้เชี่ยวชาญด้านการป้องกันภัยไซเบอร์ พบว่ามัลแวร์ตัวนี้กำลังระบาดอย่างหนักอยู่ในหลากพื้นที่ เช่น ตุรกี, อิตาลี, โปแลนด์, เยอรมนี, ฝรั่งเศส, สหรัฐอาหรับเอมิเรตส์ และ โปรตุเกส โดยเฉพาะ 2 ประเทศแรกจะมีการระบาดที่หนักเป็นพิเศษ

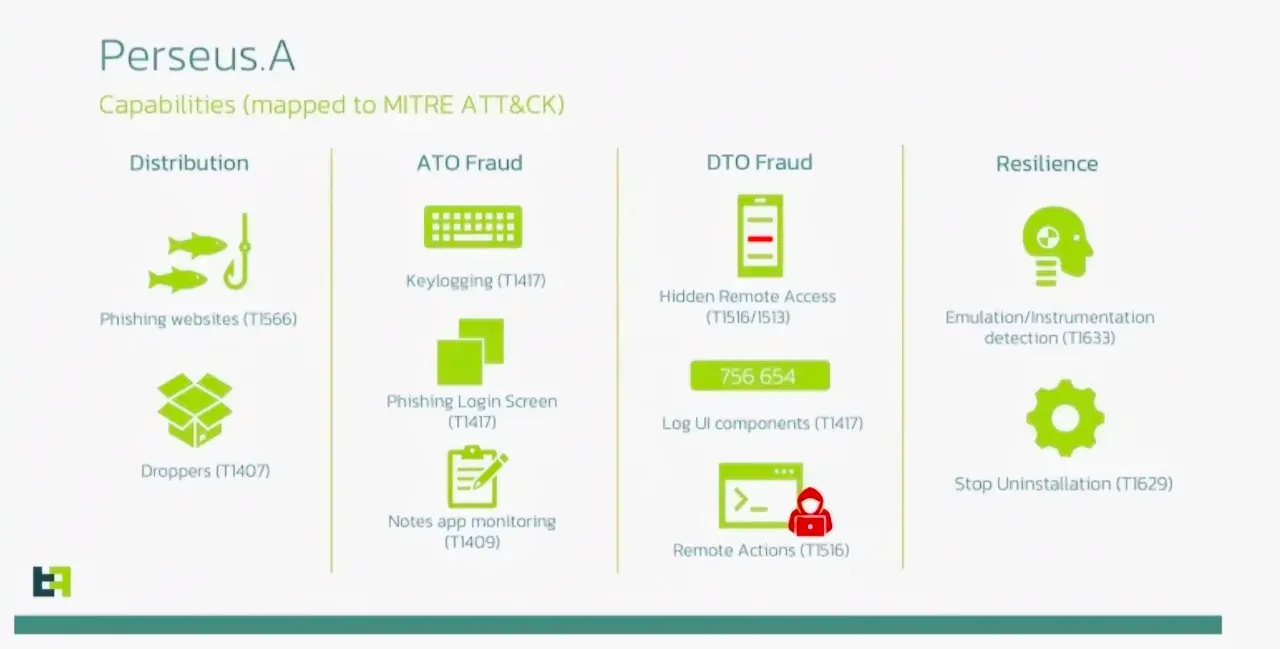

ความสามารถของมัลแวร์ดังกล่าวที่มีต่อเครื่องของเหยื่อนั้น ก็เรียกได้ว่ามีอยู่มากมาย เช่น

scan_notes, ใช้ในการคัดลอกข้อมูลจากแอปพลิเคชันสำหรับการจดโน้ต (Note-Taking Apps) เช่น Google Keep, Xiaomi Notes, Samsung Notes, ColorNote Notepad Notes, Evernote, Simple Notes Pro, Simple Notes, และ Microsoft OneNote (แต่มีการระบุชื่อแพ็คเกจบนโค้ดผิด เป็น "com.microsoft.onenote" แทนที่จะเป็น "com.microsoft.office.onenote").

start_vnc, ใช้ในการถ่ายทอดหน้าจอเครื่องของเหยื่อแบบเกือบใกล้เคียงเวลาจริง (Real-Time)

stop_vnc, ใช้ในการปิด Session dการเข้าควบคุมจากระยะไกล (Remote Control)

start_hvnc, ใช้ในการถ่ายทอดข้อมูลโครงสร้าง ลำดับของหน้าจอการใช้งาน (UI หรือ User Interface) กลับไปให้แฮกเกอร์ผู้ควบคุมมัลแวร์ เพื่อที่จะได้ใช้โปรแกรมเข้าควบคุมการใช้งานหน้าจอเครื่องของเหยื่อได้

Stop_hvnc, ใช้ในการปิด Session dการเข้าควบคุมจากระยะไกล (Remote Control)

enable_accessibility_screenshot, ใช้เปิดฟีเจอร์การบันทึกหน้าจอ (Screenshot) ผ่านโหมดช่วยเหลือคนพิการ (Accessibility Mode)

disable_accessibility_screenshot, ใช้ปิดฟีเจอร์การบันทึกหน้าจอ (Screenshot) ผ่านโหมดช่วยเหลือคนพิการ (Accessibility Mode)

disable_accessibility_screenshot, ใช้ปิดฟีเจอร์การบันทึกหน้าจอ (Screenshot) ผ่านโหมดช่วยเหลือคนพิการ (Accessibility Mode)

unblock_app, ใช้ในการลบชื่อของแอปพลิเคชันออกจากรายชื่อการปิดกั้น หรือ Blocklist

clear_blocked, to clear the entire list of blocked applications.

Action_blackscreen, ใช้ในการเปิดหน้าจอสีดำเพื่อซ้อนทับ (Overlay) หน้าจอการทำงานของมัลแวร์

nighty, ใช้ในการปิดเสียงของเครื่องเหยื่อ

click_coord, ใช้ในการปัดหน้าจอ (Tap) ตามตำแหน่งที่ต้องการ

install_from_unknown, ใช้ในการจัดการติดตั้งแอปพลิเคชันแบบหาแหล่งที่มีที่ไปไม่ได้ (Unkown Sources)

start_app, ใช้ในการเปิดแอปพลิเคชันที่แฮกเกอร์ต้องการ

นอกจากนั้นมัลแวร์ตัวนี้ยังมีความสามารถในการหลบเลี่ยงการถูกวิเคราะห์ (Anti-Analysis), ต่อต้านการถูกดีบั๊ก (Anti-Debugging) และตรวจสอบว่ามีการเสียบซิมการ์ด (SIM) อยู่อย่างถูกต้องหรือไม่อีกด้วย

เขียนโดย Annonymus TN

ผักที่หากินยากที่สุดในไทย

ผักที่หากินยากที่สุดในไทย ลงทุนน้อย ไม่เน่าไม่เสีย! เปิดวาร์ป 5 ไอเดีย "ของขายตลาดนัด" ซื้อง่ายขายคล่อง เก็บได้ยาวๆ ไม่มีขาดทุน

ลงทุนน้อย ไม่เน่าไม่เสีย! เปิดวาร์ป 5 ไอเดีย "ของขายตลาดนัด" ซื้อง่ายขายคล่อง เก็บได้ยาวๆ ไม่มีขาดทุน ย้อนวันวานโรงหนัง “โคลีเซี่ยม” ปี 2517 เปิดโปรแกรมหนังดัง “ยักษ์วัดแจ้งพบจัมโบ้เอ” เริ่มฉาย 16 มีนาคม

ย้อนวันวานโรงหนัง “โคลีเซี่ยม” ปี 2517 เปิดโปรแกรมหนังดัง “ยักษ์วัดแจ้งพบจัมโบ้เอ” เริ่มฉาย 16 มีนาคม รายได้ของข้าราชการระดับอาวุโส (C8) โดยเฉลี่ยเท่าไหร่

รายได้ของข้าราชการระดับอาวุโส (C8) โดยเฉลี่ยเท่าไหร่ จังหวัดที่มีชื่อเสียงด้านการ"นวด"อันดับหนึ่งของไทย”

จังหวัดที่มีชื่อเสียงด้านการ"นวด"อันดับหนึ่งของไทย” จังหวัดอันดับหนึ่งของไทย ในด้านการเพาะเลี้ยงปลานิล

จังหวัดอันดับหนึ่งของไทย ในด้านการเพาะเลี้ยงปลานิล 5 จังหวัด ค่าครองชีพโหดที่สุดในไทย เงินเดือน 3 หมื่นบางที่ยังเกือบไม่รอด

5 จังหวัด ค่าครองชีพโหดที่สุดในไทย เงินเดือน 3 หมื่นบางที่ยังเกือบไม่รอด จังหวัดในไทยที่มีถนนทางโค้งมากที่สุด

จังหวัดในไทยที่มีถนนทางโค้งมากที่สุด 10 อันดับโรงเรียนเก่าแก่ที่สุดในไทย

10 อันดับโรงเรียนเก่าแก่ที่สุดในไทย 5 อันดับห้างสรรพสินค้า ขนาดใหญ่ที่สุดในประเทศไทย

5 อันดับห้างสรรพสินค้า ขนาดใหญ่ที่สุดในประเทศไทย จังหวัดที่มี "หอนาฬิกา" ที่เป็นที่รู้จักในระดับประเทศ

จังหวัดที่มี "หอนาฬิกา" ที่เป็นที่รู้จักในระดับประเทศ รู้ไหม? มีจังหวัดในไทยที่มีแค่ 3 อำเภอเท่านั้น เล็กแต่มีเสน่ห์เกินตัว

รู้ไหม? มีจังหวัดในไทยที่มีแค่ 3 อำเภอเท่านั้น เล็กแต่มีเสน่ห์เกินตัว เครื่องบินรบรุ่นสุดทันสมัย ที่กองทัพของไทยต้องการซื้อมากที่สุด

เครื่องบินรบรุ่นสุดทันสมัย ที่กองทัพของไทยต้องการซื้อมากที่สุด เกด สังคมกำลังตั้งคำถามและจับตามองอย่างหนัก ว่าเธอคนนี้คือคนที่ลวงผู้เสียหายไปพบกับเหตุสลดหรือไม่..

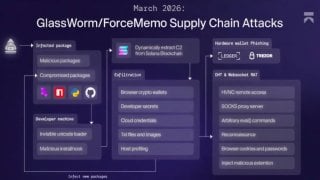

เกด สังคมกำลังตั้งคำถามและจับตามองอย่างหนัก ว่าเธอคนนี้คือคนที่ลวงผู้เสียหายไปพบกับเหตุสลดหรือไม่.. มัลแวร์ GlassWorm กลับมาอีกครั้ง ในครั้งนี้ใช้เครือข่ายบล็อกเชน Solona ปล่อย RAT เข้าขโมยคริปโตเหยื่อ

มัลแวร์ GlassWorm กลับมาอีกครั้ง ในครั้งนี้ใช้เครือข่ายบล็อกเชน Solona ปล่อย RAT เข้าขโมยคริปโตเหยื่อ ประเทศไทยยังมีการซื้อขายข้อมูลส่วนบุคคลกันอยู่

ประเทศไทยยังมีการซื้อขายข้อมูลส่วนบุคคลกันอยู่ คนไทยสุดเจ๋ง! ดาวเทียมวิจัย "TSC-1" ฝีมือคนไทย 100% เตรียมทะยานสู่อวกาศปี 2027

คนไทยสุดเจ๋ง! ดาวเทียมวิจัย "TSC-1" ฝีมือคนไทย 100% เตรียมทะยานสู่อวกาศปี 2027