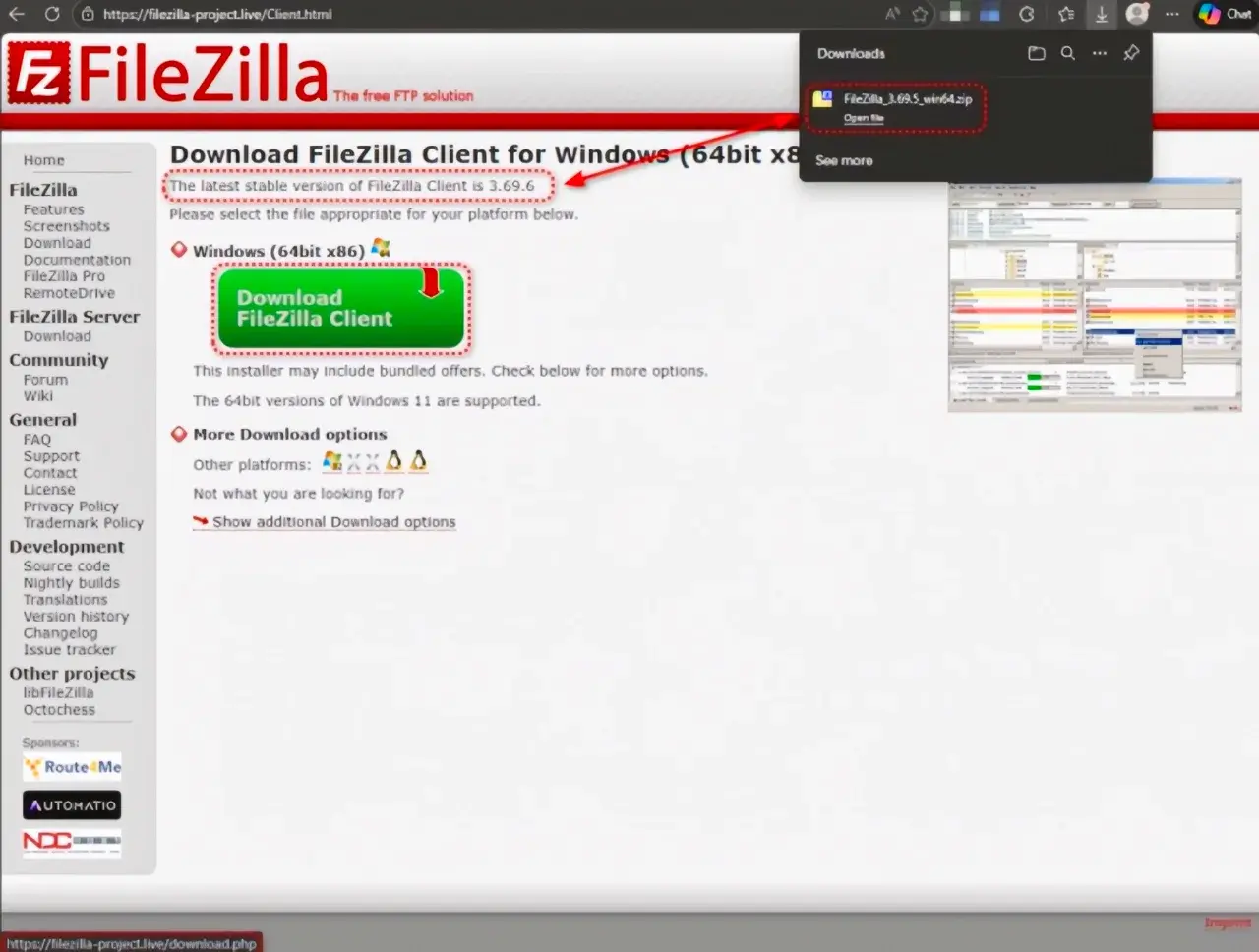

ระวังเว็บ FileZilla ปลอม ดาวน์โหลดมาได้แทนที่จะได้ใช้ซอฟต์แวร์ แต่ได้มัลแวร์แทน

เขียนโดย Annonymus TN

ระวังเว็บ FileZilla ปลอม ดาวน์โหลดมาได้แทนที่จะได้ใช้ซอฟต์แวร์ แต่ได้มัลแวร์แทน

FileZilla อาจเป็นอีกเครื่องมือหนึ่งที่เป็นที่คุ้นเคยของผู้ที่ทำงานเกี่ยวกับเว็บไซต์ หรือ ระบบเครือข่าย (Network) ที่ต้องมีการอัปโหลด หรือ ดาวน์โหลดไฟล์ ผ่านโปรโตคอล FTP และนั่นก็ได้กลายมาเป็นอีกหนึ่งในเป้าหมายที่แฮกเกอร์จะเอามาใช้ล่อลวงผู้ที่ทำงานเกี่ยวข้องกับระบบเครือข่าย และเว็บไซต์ต่าง ๆ ด้วยของปลอมแฝงมัลแวร์

จากรายงานโดยเว็บไซต์อย่างเป็นทางการของผู้พัฒนาเครื่องมือต่อต้านมัลแวร์ Malwarebytes ได้กล่าวถึงการตรวจพบเว็บไซต์ Filezilla ปลอมที่ถูกใช้เพื่อแพร่กระจายไฟล์ติดตั้งซอฟต์แวร์ FileZilla เวอร์ชัน 3.69.5 ที่มีการฝังมัลแวร์ไว้ภายใน ซึ่งมัลแวร์ภายในนั้นจะมีจุดประสงค์เพื่อขโมยรหัสผ่านเข้าใช้งานระบบ FTP ของเหยื่อ รวมทั้งทำตัวเป็นประตูหลังของระบบ หรือ Backdoor เพื่อให้แฮกเกอร์ที่อยู่เบื้องหลังสามารถเข้าสู่ระบบของเหยื่อในภายหลังได้ ซึ่งตัวซอฟต์แวร์ปนเปื้นมัลแวร์ตัวนี้จะถูกปล่อยผ่านทางเว็บไซต์ปลอมที่มีการตั้งชื่อคล้ายกับเว็บไซต์ของ FileZilla ของจริง อย่าง filezilla-project[.]live และตัวซอฟต์แวร์ปนเปื้อนมัลแวร์นี้ก็เรียกว่าซอฟต์แวร์ปลอมไม่ได้เสียทีเดียว เพราะเป็นการนำเอาไฟล์ของซอฟต์แวร์ FileZilla เวอร์ชัน 3.69.5 รุ่นพกพา (Portable) ของจริงมาใช้งาน แต่มีการเพิ่มไฟล์ DLL ของมัลแวร์ลงไป 1 ตัว นั่นคือ version.dll

โดยสำหรับ FileZilla ของจริงนั้น จะมีการใช้งานไฟล์ DLL 2 ตัว นั่นคือ ไฟล์ DLL ที่เป็นไลบรารี่ (Library) เฉพาะตัวของ FileZilla อย่าง libfilezilla-50.dll และ libfzclient-private-3-69-5.dll แต่จะไม่มีไฟล์ version.dll ซึ่งเป็นไฟล์ของ Windows Version API ซึ่งตามปกติแล้วจะถูกบรรจุอยู่ภายในโฟลเดอร์ระบบ (System) ของ Windows (C:WindowsSystem32) ไม่ใช่ไฟล์ที่เกี่ยวข้องกับ FileZilla

การที่ทีมวิจัยสามารถตรวจจับได้นั้นก็เนื่องมาจากการใช้งานเครื่องมือสอดส่อง Process (Process Monitor) แล้วพบว่าตัวไฟล์ทำงานหลักของ FileZilla อย่าง filezilla.exe นั้นในการที่จะทำงานได้จะต้องมีการโหลดไฟล์ DLL จำนวนหนึ่งขึ้นมาก่อน ซึ่งในการทำงานส่วนนี้ตัว Windows จะทำการตรวจสอบโฟลเดอร์ของซอฟต์แวร์เสียก่อนว่ามีไฟล์ DLL ที่จำเป็นไหม แล้วจึงค่อยกลับไปตรวจสอบโฟลเดอร์ระบบของ Windows โดยในช่วงแรกจะเป็นการโหลดไฟล์ DLL ไลบรารี่ของระบบ (System Library) อย่าง IPHLPAPI.DLL และ POWRPROF.dll ขึ้นมาก่อน ซึ่งผลก็แน่นอนว่าไม่มีทางหาพบในโฟลเดอร์ของตัวซอฟต์แวร์ ทำให้ได้ผลลัพธ์ตอบกลับในครั้งแรกคือ NAME NOT FOUND หรือหาไม่พบ และตัว Windows ก็จะไปโหลดไฟล์ดังกล่าวจากโฟลเดอร์ของระบบแทน

แต่ตัวไฟล์ version.dll กลับถูกตรวจพบภายในโฟลเดอร์ของตัวซอฟต์แวร์เลยทำให้เกิดการโหลดขึ้นมาใช้งาน แทนที่จะเป็นการไปโหลดตัวปกติจากโฟลเดอร์ของระบบ ทำให้ตัวไฟล์ถูกทีมวิจัยตรวจสอบแล้วพบว่าเป็นไฟล์ของมัลแวร์นั่นเอง แต่สิ่งที่ตัวซอฟต์แวร์ปนเปื้นมัลแวร์นี้ทำผิดพลาดคือ ตัวมัลแวร์นั้นถูกโปรแกรมให้ทำการโหลดไฟล์ version_original.dll ซึ่งเป็นไฟล์ที่นำเอา version.dll แบบปกติที่ควรโหลดจากโฟลเดอร์ของระบบมาตั้งชื่อเพื่อทำเทคนิค DLL Proxy เพื่อให้ตัวซอฟต์แวร์โหลดฟังก์ชันที่ควรเป็นขึ้นมาทำงานตามปกติขณะที่ตัวโค้ดของมัลแวร์ก็ทำงานตามคู่ขนานไป แต่ตัวที่ทีมวิจัยได้รับมานั้นกลับไม่มีการใส่ไฟล์ดังกล่าวเข้ามา ทำให้ตัวซอฟต์แวร์ทำงานผิดปกติจนสามารถจับผิดได้

ในด้านการทำงานของตัวไฟล์ DLL ของมัลแวร์นั้นจะเริ่มต้นจากการตรวจว่าปัจจุบันตัวมัลแวร์ได้ทำงานอยู่ภายใต้สภาวะจำลองแบบ Virtual Machine หรือ Sandbox อยู่หรือไม่ ? ก่อนที่จะปล่อยไฟล์มัลแวร์ตัวจริง (Payload) ลงมา ด้วยการใช้เทคนิคตรวจสอบพฤติกรรมการทำงาน (Behavioural Check) หลากรูปแบบ เช่น ตรวจสอบเวอร์ชันของ BIOS, เลขลงทะเบียนของ Virtual Box, การจัดการพื้นที่ในหน่วยความจำ (Memory Allocation) เป็นต้น

หลังจากที่ตรวจสอบสภาพแวดล้อมการทำงานแล้วพบว่าทุกอย่างปลอดภัยดี ตัวมัลแวร์ก็จะทำการติดต่อกับเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) ด้วยการส่งคำขอ HTTPS Request ไปยัง Public Resolver ของ Cloudflare ด้วยการส่งไปที่ URL

https://1[.]1.1.1/dns-query?name=welcome.supp0v3[.]com&type=A

ซึ่งเป็นเทคนิคที่เรียกว่า DNS-over-HTTPS หรือ DOH ที่ช่วยเลี่ยงการถูกตรวจจับโดยเครื่องมือสอดส่อง DNS (DNS Monitor) ของทางองค์กร โดยหลังจากที่ตัว Resolver แปลงค่าออกมาเป็นโดเมนของเซิร์ฟเวอร์ C2 ได้แล้ว มัลแวร์นกต่อ (Loader) ก็จะทำการเรียกกลับ (Call Back) ไปยังเซิร์ฟเวอร์ C2 ซึ่งจากการที่ทางทีมวิจัยใช้วิธีการวิเคราะห์หน่วยความจำ ก็ได้นำไปสู่การตรวจพบการตั้งค่า (Configuration) ที่ถูกฝังไว้ในส่วนรันไทม์ (Runtime) โดยการตั้งค่านั้นมีลักษณะดั่งนี้

{

"tag":"tbs",

"referrer":"dll",

"callback":"https://welcome.supp0v3.com/d/callback?utm_tag=tbs2&utm_source=dll"

}

นอกจากการใช้งานวิธีการแบบ DOH Call Back แล้ว ตัวมัลแวร์ยังมีการติดต่อกับหมายเลขไอพี 95.216.51.236 ผ่านทางพอร์ต TCP หมายเลข 31415 ซึ่งเป็นพอร์ตที่ไม่ใช่พอร์ตมาตรฐาน (Non-Standard Port) บนบริการโฮสต์ของ Hetzner เพื่อใช้เป็นช่องทางที่สองในการติดต่อกับเซิร์ฟเวอร์ C2 นอกจากนั้นการใช้งานช่องทางนี้ยังช่วยให้การจราจรรับส่งข้อมูล (Traffic) ไปกับข้อมูลทั่วไปเพื่อฝ่าระบบป้องกันแบบไฟร์วอลล์ (Firewall) ได้อีกด้วย

เมื่อวิเคราะห์พฤติกรรมการทำงานของมัลแวร์แล้วก็พบว่า ตัวมัลแวร์นั้นนอกจากจะมีความสามารถในการขโมยรหัสผ่านที่เหยื่อป้อนลงบนซอฟต์แวร์เพื่อทำงานอัปโหลดดาวน์โหลดไฟล์ทาง FTP แล้ว ยังตรวจพบความสามารถในการยิงเพื่อแทรกโค้ดของตัวมัลแวร์เองลงใน Process (Process Injection), มีการสร้างความคงทนบนระบบของเหยื่อ (Persistence) ด้วยการดัดแปลง Registry เพื่อให้มัลแวร์สามารถรันขึ้นมาใหม่ได้ตลอดเวลา, รวมทั้งยังมีการตรวจพบว่าอาจจะมีการส่งข้อมูลด้วยวิธีการเข้ารหัส (Encryption) ได้อีกด้วย เรียกได้ว่าเป็นมัลแวร์ที่มีความสามารถหลากหลายมากตัวหนึ่ง

จังหวัดไหน “ร้อนนานที่สุดในไทย” ไม่ใช่แค่ร้อนแรง แต่ร้อนยาวทั้งปี

จังหวัดไหน “ร้อนนานที่สุดในไทย” ไม่ใช่แค่ร้อนแรง แต่ร้อนยาวทั้งปี จังหวัดเดียวในไทย ที่ไม่มีภูเขาเลยแม้แต่ลูกเดียว

จังหวัดเดียวในไทย ที่ไม่มีภูเขาเลยแม้แต่ลูกเดียว 10 จังหวัดที่ “อากาศร้อนที่สุดในไทย” ร้อนจนอยู่ยากแค่ไหน

10 จังหวัดที่ “อากาศร้อนที่สุดในไทย” ร้อนจนอยู่ยากแค่ไหน อาจารย์ออร่า มหารานี แนวทางมหาเศรษฐีงวด 1 เม.ย. 69 กับทักษาโหรรานี

อาจารย์ออร่า มหารานี แนวทางมหาเศรษฐีงวด 1 เม.ย. 69 กับทักษาโหรรานี จังหวัดเดียวในไทย ที่ ไม่มีนิคมอุตสาหกรรมเลยแม้แต่แห่งเดียว

จังหวัดเดียวในไทย ที่ ไม่มีนิคมอุตสาหกรรมเลยแม้แต่แห่งเดียว 10 อาชีพที่ AI กำลังแทนที่เร็วที่สุดในไทย (มีของคุณไหม)

10 อาชีพที่ AI กำลังแทนที่เร็วที่สุดในไทย (มีของคุณไหม) คอหวยจับตา เจ้าพ่อปากแดง เผยเลขเด่นงวด 1 เม.ย. 69

คอหวยจับตา เจ้าพ่อปากแดง เผยเลขเด่นงวด 1 เม.ย. 69 AI วิเคราะห์เลขท้าย 2 ตัว งวด 1 เม.ย. 69 จากสถิติย้อนหลัง 20 ปี

AI วิเคราะห์เลขท้าย 2 ตัว งวด 1 เม.ย. 69 จากสถิติย้อนหลัง 20 ปี มาแล้วเลขม้าสีหมอก 1 เม.ย. 69 ตัววิ่งแรง คนแห่ลุ้นแตกก่อนสงกรานต์

มาแล้วเลขม้าสีหมอก 1 เม.ย. 69 ตัววิ่งแรง คนแห่ลุ้นแตกก่อนสงกรานต์ 5 อาชีพรายได้สูงในไทย แต่คนส่วนใหญ่ยังไม่รู้

5 อาชีพรายได้สูงในไทย แต่คนส่วนใหญ่ยังไม่รู้ คิดได้ยังไง อยากสร้างภูเขาบนตึก เรื่องเหมือนจะเป็นเรื่องโอเวอร์ แต่ดันมีคนทำจริงๆซะอย่างนั้น

คิดได้ยังไง อยากสร้างภูเขาบนตึก เรื่องเหมือนจะเป็นเรื่องโอเวอร์ แต่ดันมีคนทำจริงๆซะอย่างนั้น ประเทศที่ซื้อ นํ้าตาล จากไทยมากที่สุด

ประเทศที่ซื้อ นํ้าตาล จากไทยมากที่สุด แนะนำ! เว็บไซต์ ai สามารถวาดรูป [l8+](สร้างฟรี) ผู้ใหญ่เท่านั้น

แนะนำ! เว็บไซต์ ai สามารถวาดรูป [l8+](สร้างฟรี) ผู้ใหญ่เท่านั้น นกสวยงามที่สุดในโลก

นกสวยงามที่สุดในโลก