วิจัยล่าสุดพบบริษัทการเงินกว่า 65% ตกเป็นเป้าหมายในการโจมตีด้วยแรนซัมแวร์ในปี 2024

งานวิจัยล่าสุดพบบริษัทการเงินกว่า 65% ตกเป็นเป้าหมายในการโจมตีด้วยแรนซัมแวร์ในปี 2024

ผู้ที่ติดตามข่าวด้านไอทีคงจะทราบกันดีว่า ในช่วงปี ค.ศ. 2024 (พ.ศ. 2567) นั้นมีข่าวเรื่ององค์กรต่าง ๆ ถูกโจมตีด้วยมัลแวร์เรียกค่าไถ่ หรือ Ransomware เยอะมาก จนได้กลายมาเป็นหัวข้องานวิจัยขององค์กรด้านการรักษาความปลอดภัยไซเบอร์บางองค์กร และผลลัพธ์ที่ออกมาก็ได้เปิดเผยตัวเลขที่น่าตื่นตะลึงหลายอย่าง

จากรายงานโดยเว็บไซต์ Cyber Security News ได้กล่าวถึงงานวิจัยจากสถาบันด้านความปลอดภัยไซเบอร์หลายแห่งถึงการโจมตีองค์กรด้านการเงินในช่วงปี ค.ศ. 2024 (พ.ศ. 2567) ซึ่งจากรายงานของทีมวิจัยจาก Any.Run บริษัทผู้พัฒนาโซลูชันด้านความปลอดภัยไซเบอร์ ได้เปิดเผยว่าในช่วงปีดังกล่าวนั้นองค์กรในอุตสาหกรรมการเงินมากถึง 65% ตกเป็นเหยื่อของแรนซัมแวร์ซึ่งมากที่สุดในหมู่ทุกอุตสาหกรรมรวมกัน ซึ่งค่าเสียหายที่ใช้ในการกู้ข้อมูลนั้นเฉลี่ยที่ 2,730,000 ดอลลาร์สหรัฐ (87,022,845 บาท) ซึ่งเป็นตัวเลขที่สูงมาก ทางทีมวิจัยยังพบอีกว่าการโจมตีองค์กรทางการเงินนั้นเริ่มต้นจากการหลอกลวงพนักงานในรูปแบบ Phishing มากถึง 90% จนนำไปสู่การติดแรนซัมแวร์ ซึ่งปริมาณการโจมตีดังกล่าวนั้นเก็บได้มาจากระบบวิเคราะห์แบบ Sandbox ของทาง Any.Run ที่มีการใช้งานอยู่ภายในองค์กรด้านการเงินมากถึง 15,000 แห่ง

ซึ่งงานวิจัยดังกล่าวก็ได้เสริมด้วยข้อมูลจากรายงานชื่อ Blue Report ซึ่งจัดทำโดยทีมวิจัยแห่ง Priscus Security บริษัทผู้เชี่ยวชาญด้านความปลอดภัยไซเบอร์อีกแห่งหนึ่งซึ่งพบว่า การโจมตีแบบไซเบอร์ต่อองค์กรด้านการเงินนั้นประมาณ 1 ใน 3 ของการโจมตีทั้งหมดนั้นสามารถหลบเลี่ยงระบบการป้องกันภัยไซเบอร์แบบดั้งเดิม (Traditional Defense) ได้ โดยระบบป้องกันภัยไซเบอร์ขององค์กรเหล่านี้ในภาพรวมนั้นทำงานได้ผลอยู่ประมาณ 62 - 69% ในการป้องกันภัยรุกรานจากภายนอก นอกจากนั้นรายงานฉบับนี้ยังได้เผยว่า การขโมยข้อมูลบัตรเครดิตนั้นสูงขึ้นในปีดังกล่าวแบบปีต่อปีแล้วมากถึง 20% โดยมีเลขบัตรกว่า 14.5 ล้านหมายเลขถูกนำไปวางขายในตลาดมืดใต้ดิน ซึ่งเทรนด์เหล่านี้ส่งผลให้การปฏิบัติงานขององค์กรที่ตกเป็นเหยื่อต้องติดขัดจากระบบล่มเนื่องจากการโจมตี หรือ ซ่อมแซมระบบ (Downtime) ทั้งยังต้องได้รับโทษจากองค์กรกำกับควบคุมกิจการ และยังทำให้ความเชื่อมั่นของลูกค้าต้องเสื่อมถอยลงไปอีกด้วย

กลับมาในส่วนงานวิจัยของทีม Threat Intelligence แห่ง Any.Run ที่ได้มีการกล่าวยืนยันในประเด็นของการใช้งานศูนย์รักษาความปลอดภัยแบบดั้งเดิม (Security Operations Centers หรือ SOCs) ที่ได้มีการนำเอาเครื่องมือรักษาความปลอดภัยไซเบอร์ระดับองค์กรจำนวนมากเข้ามาใช้ เช่น ระบบวิเคราะห์เหตุการณ์และจัดการข้อมูลด้านความปลอดภัย (Security Information and Event Management หรือ SIEM), เครื่องมือป้องกันภัยให้กับอุปกรณ์ปลายทาง (Endpoint Detection and Response หรือ EDR), และ เครื่องมือกลั่นกรองอีเมล (Email Gateways) ได้กลับไม่ได้ผลเท่าที่ควรเนื่องมาจากการที่ทีมรักษาความปลอดภัยต้องประสบกับความล้าจากการรับการแจ้งเตือนจำนวนมาก (Alert Fatigue) และ การมองเห็นภัยที่ช้าเกินไป รวมไปถึงต้องยืนยันความถูกต้องของการตรวจจับด้วยตนเองในแต่ละจุด ทำให้เวลาการตอบสนองเฉลี่ย หรือ Mean Time to Response (MTTR) มีความเชื่องช้า จนองค์กรมีค่าใช้จ่ายเพิ่มขึ้น และทำให้เปิดช่องโหว่ให้กับแฮกเกอร์สามารถเข้ามาทำอันตรายต่อองค์กรได้กว้างมากขึ้น

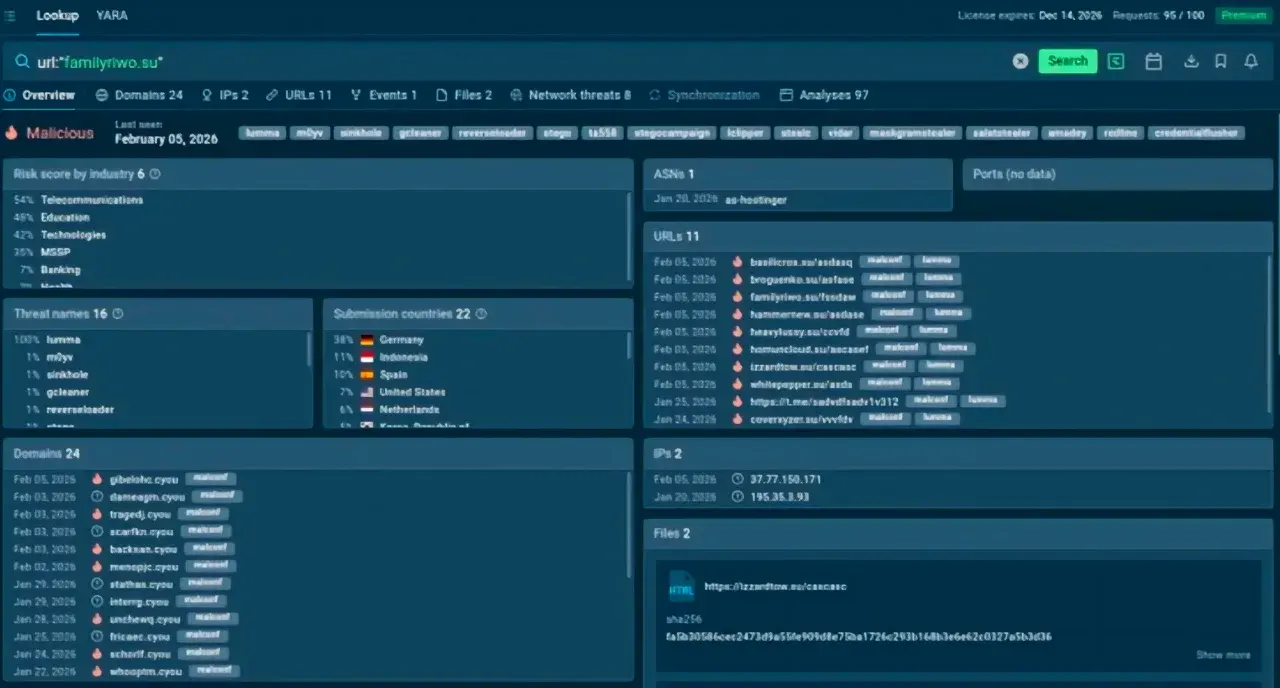

ทาง Any.Run จึงได้ทำการแก้ปัญหาดังกล่าวด้วยการปรับปรุงระบบการวิเคราะห์แบบ Sandbox ทั้งในส่วนของ Feed อัปเดต และ Lookup สำหรับช่วยเหลือในการค้นหา โดยการอาศัยการสนับสนุนจากชุมชน (Community) ของผู้เชี่ยวชาญด้านความปลอดภัยไซเบอร์กว่า 6 แสนราย ช่วยกันอัปเดตข้อมูลหลายอย่างขึ้นระบบ Sandbox ทั้ง จุดบ่งชี้ช่องโหว่ (IOCs หรือ Indicators of Compromise), หมายเลข IP, โดเมน, และ URL ต่าง ๆ ซึ่งเป็นปฏิบัติการรักษาความปลอดภัยแบบเชิงรุก (Proactive) แทนที่การรักษาความปลอดภัยแบบเชิงรับ (Active) โดยข้อมูลเหล่านี้จะถูกนำไปอัปเดตเข้าระบบ SIEM หรือ SOAR (Security Orchestration, Automation, and Response) ผ่านทางการเชื่อมต่อทาง API และ STIX/TAXII ซึ่งหลังจากการทำการทดลองด้วยวิธีการดังกล่าวแล้วก็พบว่า ช่วยให้ตรวจจับภัยไซเบอร์ที่รุกรานองค์กรได้สูงขึ้นถึง 36% ทั้งยังลดผลตรวจจับผิด (False Security) ได้อีกด้วย ช่วยให้ทางองค์กรสามารถปิดกันภัยไซเบอร์ที่มุ่งเน้นการขโมยข้อมูลทางการเงิน อย่างมัลแวร์ Lumma Stealer ซึ่งเป็นมัลแวร์ประเภทเข้าขโมยข้อมูลจากเครื่องของเหยื่อ หรือ Infostealer ที่เน้นการขโมยข้อมูลทางการเงินโดยเฉพาะได้ก่อนที่จะเป็นอันตราย

อาม่าให้ลาภ ....เลขเด่นงวด 1/4/69

อาม่าให้ลาภ ....เลขเด่นงวด 1/4/69 แค่ 3 พยัญชนะ! จังหวัดไทยที่สั้นที่สุดในประเทศไทย

แค่ 3 พยัญชนะ! จังหวัดไทยที่สั้นที่สุดในประเทศไทย "ปลัดอำเภอ" กับ "นายอำเภอ" ต่างกันอย่างไร? ใครตำแหน่งสูงกว่า?

"ปลัดอำเภอ" กับ "นายอำเภอ" ต่างกันอย่างไร? ใครตำแหน่งสูงกว่า? สูตรคำนวณงวด 1/4/69

สูตรคำนวณงวด 1/4/69 รายได้ช่างไฟฟ้าแรงสูง เงินเดือนจริงสูงแค่ไหน

รายได้ช่างไฟฟ้าแรงสูง เงินเดือนจริงสูงแค่ไหน การลักลอบนำเข้ามะม่วงแก้วขมิ้น จำนวนมหาศาลจากประเทศกัมพูชาเข้าไทย

การลักลอบนำเข้ามะม่วงแก้วขมิ้น จำนวนมหาศาลจากประเทศกัมพูชาเข้าไทย จังหวัดในประเทศไทย ที่มีเพียงอำเภอเดียวอยู่ติดชายฝั่งทะเล

จังหวัดในประเทศไทย ที่มีเพียงอำเภอเดียวอยู่ติดชายฝั่งทะเล ประเทศที่ฉลาดรองจากยิวน่าจะเป็นประเทศอะไร

ประเทศที่ฉลาดรองจากยิวน่าจะเป็นประเทศอะไร บาหลีประกาศปิดเกาะ 24 ชม. ระงับสัญญามือถือ งดเที่ยวบินทั่วสนามบิน ชาวเกาะและนทท.ห้ามออกจากบ้าน

บาหลีประกาศปิดเกาะ 24 ชม. ระงับสัญญามือถือ งดเที่ยวบินทั่วสนามบิน ชาวเกาะและนทท.ห้ามออกจากบ้าน จังหวัดที่มี พื้นที่ปลูกสับปะรด มากที่สุดในไทย

จังหวัดที่มี พื้นที่ปลูกสับปะรด มากที่สุดในไทย AI วิเคราะห์เลขท้าย 3 ตัวรางวัลที่ 1 งวดวันที่ 1 เม.ย.69..รับรองแม่นยำสุดๆ!

AI วิเคราะห์เลขท้าย 3 ตัวรางวัลที่ 1 งวดวันที่ 1 เม.ย.69..รับรองแม่นยำสุดๆ! อำเภอใดมีชื่อยาวที่สุด ในประเทศไทย

อำเภอใดมีชื่อยาวที่สุด ในประเทศไทย