Mustang Panda กลับมาอีกครั้ง อัปเกรดมัลแวร์ CoolClient ให้ขโมยล็อกอินบนเบราว์เซอร์ได้

Mustang Panda กลับมาอีกครั้ง อัปเกรดมัลแวร์ CoolClient ให้ขโมยล็อกอินบนเบราว์เซอร์ได้

ชื่อของ Mustang Panda หรือ HoneyMyte อาจจะเป็นที่คุ้นเคยกับดีในหมู่ผู้ติดตามข่าวสารด้านความปลอดภัยไซเบอร์ เพราะในช่วงปีที่ผ่านมาทางกลุ่มแฮกเกอร์ดังกล่าวได้เข้าทำการโจมตีหน่วยงานราชการของไทยด้วยมัลแวร์ที่เมื่อฝังลงสู่ระบบแล้ว สามารถแพร่กระจายต่อผ่านทางไดร์ฟ USB ได้ และในคราวนี้แฮกเกอร์กลุ่มนี้ก็ได้กลับมาอีกครั้งหนึ่ง

จากรายงานโดยเว็บไซต์ Cyber Press ได้กล่าวถึงการกลับมาของแฮกเกอร์กลุ่มแฮกเกอร์จากประเทศจีน Mustang Panda ในช่วงปลายปี ค.ศ. 2025 (พ.ศ. 2568) พร้อมกับการอัปเกรดมัลแวร์ CoolClient ซึ่งเป็นมัลแวร์ประเภทเปิดประตูหลังของระบบ หรือ Backdoor ด้วยฟีเจอร์ใหม่ ๆ ที่ช่วยให้สามารถขโมยข้อมูลการล็อกอินจากเว็บเบราว์เซอร์ได้ง่ายขึ้น และแน่นอน แฮกเกอร์กลุ่มนี้ยังคงมุ่งเน้นการโจมตีไปยังกลุ่มประเทศในแถบเอเชียตะวันออกเฉียงใต้ เช่น เมียนมาร์, มาเลเซีย และ ประเทศไทย นอกจากนั้นยังโจมตีประเทศในแถบอื่นอย่าง มองโกเลีย, ปากีสถาน, และ รัสเซีย อีกด้วย

มัลแวร์ CoolClient นั้นเรียกได้ว่าไม่ใช่ของใหม่ เพราะเริ่มถูกตรวจพบมาตั้งแต่ปี ค.ศ. 2022 (พ.ศ. 2565) โดยอ้างอิงจากรายงานของทาง Sophos บริษัทผู้พัฒนาเครื่องมือต่อต้านมัลแวร์สำหรับองค์กร และได้รับการยืนยันซ้ำโดยทาง Trend Micro ซึ่งเป็นผู้พัฒนาเครื่องมือต่อต้านมัลแวร์อีกบริษัทหนึ่ง ว่ามัลแวร์ดังกล่าวนั้นมีอยู่จริง โดยในช่วงเวลานั้นตัวมัลแวร์ทำหน้าที่เป็น Backdoor ตัวรองร่วมกับมัลแวร์ PlugX และ LuminousMoth

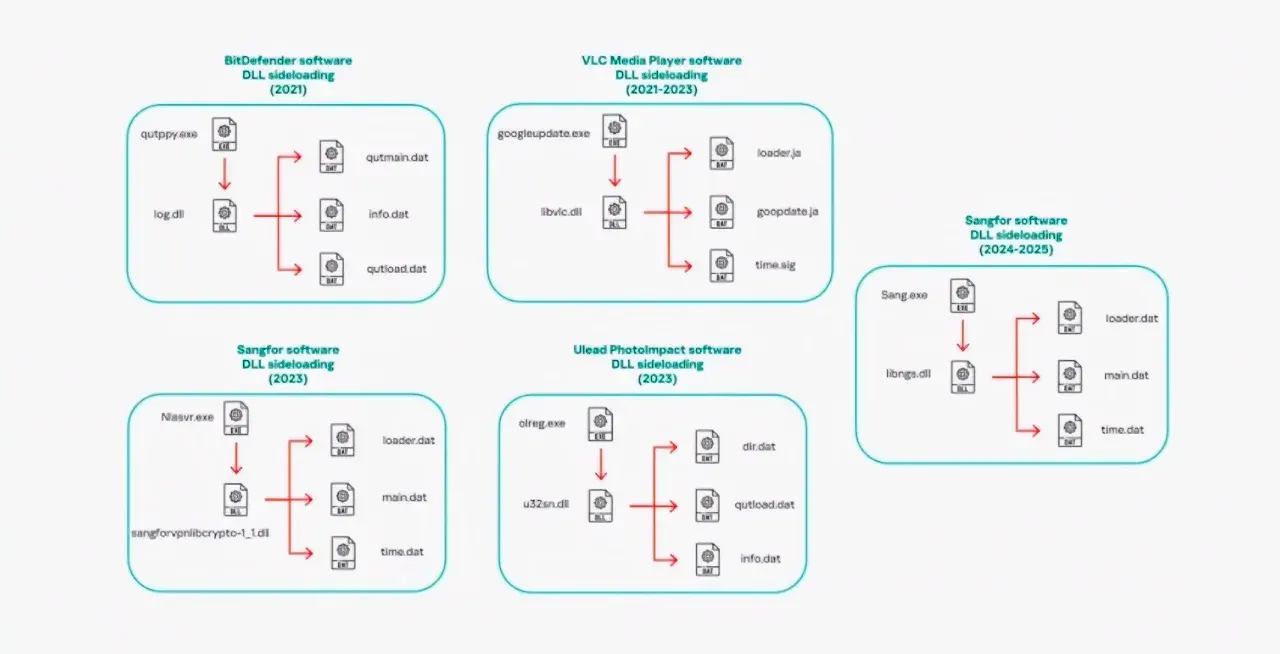

ในการส่งมัลแวร์ตัวนี้เข้าเครื่องของเหยื่อนั้น แต่เดิมแฮกเกอร์จะใช้งานมัลแวร์นกต่อ (Loader) แบบเข้ารหัสโค้ดแบบ Shellcode และไฟล์ DLL ของมัลแวร์ไว้ภายใน ในการเป็นตัวส่งมัลแวร์ด้วยวิธีการล่อให้แอปพลิเคชันที่ได้รับการรับรอง (Signed) อย่างถูกต้อง เช่น BitDefender, VLC, Ulead PhotoImpact, และ Sangfor เป็นตัวโหลดไฟล์ DLL มัลแวร์ขึ้นมา ซึ่งเป็นวิธีการโจมตีที่เรียกว่าการทำ DLL Sideloading ซึ่งสำหรับเวอร์ชันล่าสุดนั้น ตัวมัลแวร์จะใช้งาน Sang.exe ของ Sangfor ในการโหลดไฟล์ DLL ที่มีชื่อว่า libngs.dll ขึ้นมา โดยการโหลดไฟล์ดังกล่าวขึ้นมานั้นจะนำไปสู่การถอดรหัส (Decoding) ไฟล์ตั้งค่าของมัลแวร์ชื่อว่า loader.dat และ time.dat

จากขั้นตอนดังกล่าวนั้นจะนำไปสู่การใช้งาน พารามิเตอร์ (Param) 3 ตัว (ยกเว้นข้อแรกที่ไม่เป็นการใช้งาน Param) นั่นคือ

No param ที่จะนำไปสู่การ “Trigger” Install (ติดตั้งมัลแวร์)

Install นำไปสู่การใช้งาน Run Key, สร้างไฟล์ write.exe, ยิงสคริปท์จาก loader.dat, ตั้งค่า Service ชื่อว่า media_updaten, ตรวจสอบว่ามีแอนตี้ไวรัสเช่น 360sd.exe ทำงานอยู่บนเครื่องหรือไม่)

Work ตัว Param ตัวนี้จะถูกยิงลงไปใน Process ชื่อ write.exe

Passuac จะทำหน้าที่ในการหลบเลี่ยง (Bypass) การทำงานของ UAC (User Account Control), ปลอม (Spoof) ตัว Process svchost PEB, และเพิ่ม Task ชื่อว่า ComboxResetTask

และท้ายสุดก็จะเป็นการโหลดใช้งานไฟล์ DLL ที่อยู่ภายใน main.dat ซึ่งมีความสามารถของมัลแวร์ที่หลากหลายออกมา เช่น

เก็บข้อมูลเกี่ยวกับระบบของเหยื่อ เช่น ชื่อเครื่อง, ระบบปฏิบัติการที่ใช้งานอยู่, และสเปคต่าง ๆ

ความสามารถในการอัปโหลด และลบไฟล์บนเครื่อง

การใช้งาน TCP Tunneling

การใช้งานปลั๊กอิน (Plug-In) ของมัลแวร์

การใช้งาน Proxy Reverse

การดักจับการพิมพ์ของเหยื่อ (Keylogging)

นอกจากนั้นในรุ่นล่าสุดของมัลแวร์ก็ยังมีการเพิ่มความสามารถต่าง ๆ ขึ้นมาอีก เช่น

การสังเกตการณ์ข้อมูลบน Clipboard ด้วยการใช้งานคำสั่ง GetClipboardData/GetWindowTextW แล้วใช้การเข้ารหัสแบบ XOR ไปยัง C:ProgramDataAppxProvisioning.xml

การติดตามการเปิดใช้งาน Window ต่าง ๆ

การดักจับข้อมูลผ่านทางโปรโตคอล HTTP ด้วยวิธี HTTP Proxy Sniffer

ตัวมัลแวร์นั้นนอกจากความสามารถที่มีมากับตัวมัลแวร์ตั้งแต่ต้นแล้ว ยังมีการเสริมความสามารถด้วยปลั๊กอินถึง 3 ตัว นั่นคือ

FileMgrS.dll สำหรับใช้ในการจัดการไฟล์ต่าง ๆ บนเครื่อง (File Ops)

ServiceMgrS.dll ใช้ในการจัดการ Services ต่าง ๆ บนเครื่องโดยครอบคลุมทั้ง enum/start/stop/create

RemoteShellS.dll ใช้ในการซ่อน cmd.exe ด้วย Pipe I/O

ไม่เพียงเท่านั้น ตัวมัลแวร์ยังมีการจับคู่ (Pair) ตัวมัลแวร์ ร่วมกับมัลแวร์ขโมยข้อมูลบนเว็บเบราว์เซอร์ (Browser Stealer) โดยครอบคลุมเบราว์เซอร์หลากประเภท เช่น

Chrome, MD5: 1A5A9C013CE1B65ABC75D809A25D36A7

Edge, E1B7EF0F3AC0A0A64F86E220F362B149

Chromium, DA6F89F15094FD3F74BA186954BE6B05

AI วิเคราะห์เลขท้าย 2 ตัว งวดวันที่ 1 มีนาคม 69..โดยใช้สถิติย้อนหลัง 20 ปี

AI วิเคราะห์เลขท้าย 2 ตัว งวดวันที่ 1 มีนาคม 69..โดยใช้สถิติย้อนหลัง 20 ปี ชีวิตในห้องหมายเลข 1: เมื่อคู่รักวัยเกษียณเลือก "เช็กอิน" โรงแรมเป็นบ้านถาวรนานกว่า 22 ปี

ชีวิตในห้องหมายเลข 1: เมื่อคู่รักวัยเกษียณเลือก "เช็กอิน" โรงแรมเป็นบ้านถาวรนานกว่า 22 ปี "เดินยังไงให้มันกร้าวใจได้ขนาดนี้กันนะ..." นี่คือท่าเดินในตำนาน และเรื่องราวเกี่ยวกับนก "Jackal Buzzard" นกนักล่าแห่งแอฟริกาใต้

"เดินยังไงให้มันกร้าวใจได้ขนาดนี้กันนะ..." นี่คือท่าเดินในตำนาน และเรื่องราวเกี่ยวกับนก "Jackal Buzzard" นกนักล่าแห่งแอฟริกาใต้ บทเรียนราคาแพงของธุรกิจบริการ: เมื่อ "สภาพไม่ผ่าน" กลายเป็นเหตุผลในการปฏิเสธลูกค้า

บทเรียนราคาแพงของธุรกิจบริการ: เมื่อ "สภาพไม่ผ่าน" กลายเป็นเหตุผลในการปฏิเสธลูกค้า หัวใจทำด้วยอะไร? ทำไมสัตว์ตัวแค่นี้ถึงกล้าบวกกับทั้งป่า

หัวใจทำด้วยอะไร? ทำไมสัตว์ตัวแค่นี้ถึงกล้าบวกกับทั้งป่า AI วิเคราะห์เลขเด็ด น่าจะออกรางวัลงวดวันที่ 1 มีนาคม 2569

AI วิเคราะห์เลขเด็ด น่าจะออกรางวัลงวดวันที่ 1 มีนาคม 2569 ชวนลองเข้ามาดูภาพลวงตาชวนงงที่จะทำให้คุณทึ่งได้ถ้ามองใกล้ ๆ อีกสักหน่อย

ชวนลองเข้ามาดูภาพลวงตาชวนงงที่จะทำให้คุณทึ่งได้ถ้ามองใกล้ ๆ อีกสักหน่อย เมืองหลวงที่สวยที่สุดในอาเซียน

เมืองหลวงที่สวยที่สุดในอาเซียน “ข้าวเหนียวหน้าควายลุย” ขนมชื่อแปลกสุดคลาสสิก ของดีเมืองชัยนาทที่หาทานยาก

“ข้าวเหนียวหน้าควายลุย” ขนมชื่อแปลกสุดคลาสสิก ของดีเมืองชัยนาทที่หาทานยาก ส่อง 10 เซียนดัง แจกเลขเด็ด 1 มีนาคม 2569”

ส่อง 10 เซียนดัง แจกเลขเด็ด 1 มีนาคม 2569” การสกัดแร่หายาก จากเชื้อราและกองขยะ

การสกัดแร่หายาก จากเชื้อราและกองขยะ แบรนด์สินค้าชื่อดัง ที่หลายคนอาจไม่เคยรู้ว่าเป็นสินค้าสัญชาติไทย

แบรนด์สินค้าชื่อดัง ที่หลายคนอาจไม่เคยรู้ว่าเป็นสินค้าสัญชาติไทย หามอดีตแชมป์โลก "อำนาจ รื่นเริง" ส่งโรงพยาบาลด่วน! หลังถูกสุนัขกัดแล้วปกปิด จนไข้สูงถึงขั้นชัก

หามอดีตแชมป์โลก "อำนาจ รื่นเริง" ส่งโรงพยาบาลด่วน! หลังถูกสุนัขกัดแล้วปกปิด จนไข้สูงถึงขั้นชัก แรนซัมแวร์ Nitrogen ตัวโค้ดพังมาก ขนาดแฮกเกอร์ที่ใช้ยังถอดรหัสไฟล์ที่ยึดมาไม่ได้

แรนซัมแวร์ Nitrogen ตัวโค้ดพังมาก ขนาดแฮกเกอร์ที่ใช้ยังถอดรหัสไฟล์ที่ยึดมาไม่ได้ "ฟิลิปปินส์ อเมริกา ญี่ปุ่น" จัดการฝึกร่วมทางอากาศ เหนือช่องแคบบาชี

"ฟิลิปปินส์ อเมริกา ญี่ปุ่น" จัดการฝึกร่วมทางอากาศ เหนือช่องแคบบาชี อิหร่านออกตัว "เราพร้อมอำนวยความสะดวกในการเจรจา" ระหว่างอัฟกานิสถานและปากีสถาน

อิหร่านออกตัว "เราพร้อมอำนวยความสะดวกในการเจรจา" ระหว่างอัฟกานิสถานและปากีสถาน